- Ce este PCAP?

- De ce trebuie să folosesc PCAP?

- Cum funcționează un sniffer de pachete?

- Utilizarea Wireshark pentru capturarea și analiza fișierelor PCAP

- Versiuni de PCAP

- Avantajele capturării pachetelor și PCAP

- Dezvantaje ale capturării pachetelor și PCAP

- Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

- Exemplu de instrument de analiză a pachetelor proprietar

- SolarWinds Network Performance Monitor (FREE TRIAL)

- PCAP File Analysis: Prinderea atacurilor în traficul de rețea

- Întrebări frecvente despre capturarea fișierelor PCAP

- Câte fișiere primesc pe zi pentru un abonament PCAP?

- Care este nivelul de precizie pentru marcarea timpului în PCAP?

- Cum funcționează Libpcap?

- Ce este un wrapper libpcap și ce legătură are cu PCAP?

Ce este PCAP?

Capturarea pachetelor sau PCAP (cunoscută și sub numele de libpcap) este o interfață de programare a aplicațiilor (API) care capturează în direct date de pachete de rețea de la nivelurile 2-7 ale modelului OSI. Analizoarele de rețea, cum ar fi Wireshark, creează fișiere .pcap pentru a colecta și înregistra datele de pachete dintr-o rețea. PCAP vine într-o serie de formate, inclusiv Libpcap, WinPcap și PCAPng.

Aceste fișiere PCAP pot fi utilizate pentru a vizualiza pachetele de rețea TCP/IP și UDP. Dacă doriți să înregistrați traficul de rețea, atunci trebuie să creați un fișier .pcap. Puteți crea un fișier .pcap utilizând un analizor de rețea sau un instrument de adulmecare a pachetelor, cum ar fi Wireshark sau tcpdump. În acest articol, vom analiza ce este PCAP și cum funcționează.

De ce trebuie să folosesc PCAP?

PCAP este o resursă valoroasă pentru analiza fișierelor și pentru a vă monitoriza traficul din rețea. Instrumentele de colectare a pachetelor, cum ar fi Wireshark, vă permit să colectați traficul de rețea și să îl traduceți într-un format care este lizibil pentru oameni. Există multe motive pentru care PCAP este utilizat pentru a monitoriza rețelele. Unele dintre cele mai frecvente includ monitorizarea utilizării lățimii de bandă, identificarea serverelor DHCP necinstite, detectarea programelor malware, rezoluția DNS și răspunsul la incidente.

Pentru administratorii de rețea și cercetătorii în domeniul securității, analiza fișierelor de pachete este o modalitate bună de a detecta intruziunile în rețea și alte activități suspecte. De exemplu, dacă o sursă trimite în rețea o mulțime de trafic malițios, puteți identifica acest lucru pe agentul software și apoi puteți lua măsuri pentru a remedia atacul.

Cum funcționează un sniffer de pachete?

Pentru a captura fișiere PCAP trebuie să utilizați un sniffer de pachete. Un sniffer de pachete captează pachetele și le prezintă într-un mod ușor de înțeles. Atunci când folosiți un sniffer PCAP, primul lucru pe care trebuie să-l faceți este să identificați pe ce interfață doriți să faceți sniff. Dacă vă aflați pe un dispozitiv Linux, acestea ar putea fi eth0 sau wlan0. Puteți selecta o interfață cu ajutorul comenzii ifconfig.

După ce știți ce interfață vreți să snifați, atunci puteți alege ce tip de trafic doriți să monitorizați. De exemplu, dacă doriți să monitorizați doar pachetele TCP/IP, atunci puteți crea reguli pentru a face acest lucru. Multe instrumente oferă filtre care vă permit să controlați ce trafic colectați.

Utilizarea Wireshark pentru capturarea și analiza fișierelor PCAP

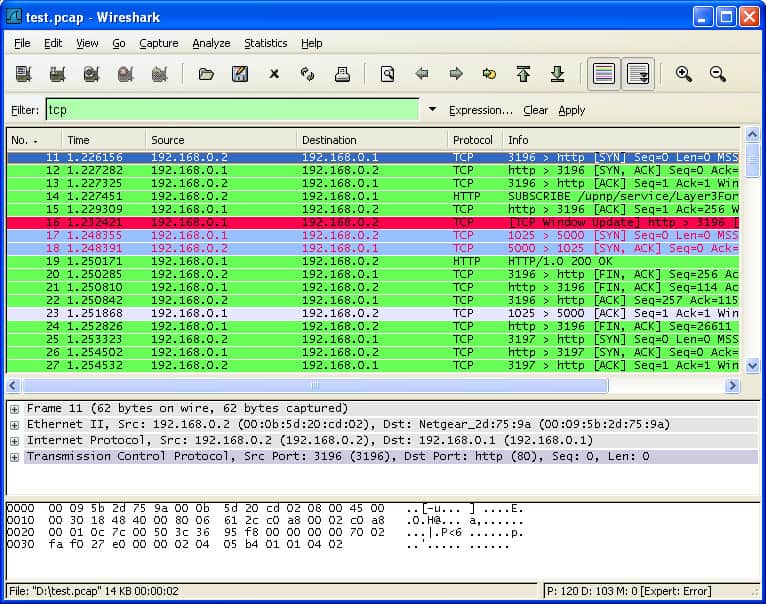

De exemplu, Wireshark vă permite să filtrați tipul de trafic pe care îl vedeți cu ajutorul filtrelor de captură și a filtrelor de afișare. Filtrele de captură vă permit să filtrați traficul pe care îl capturați, iar filtrele de afișare vă permit să filtrați traficul pe care îl vedeți. De exemplu, puteți filtra protocoale de rețea, fluxuri sau gazde.

După ce ați colectat traficul filtrat, puteți începe să căutați probleme de performanță. Pentru o analiză mai bine direcționată, puteți, de asemenea, să filtrați pe baza porturilor sursă și a porturilor de destinație pentru a testa anumite elemente de rețea. Toate informațiile despre pachetele capturate pot fi apoi folosite pentru a depana problemele de performanță ale rețelei.

Versiuni de PCAP

După cum s-a menționat mai sus, există multe tipuri diferite de fișiere PCAP, inclusiv:

- Libpcap

- WinPcap

- PCAPng

- Npcap

Care versiune are propriile cazuri de utilizare și diferite tipuri de instrumente de monitorizare a rețelei suportă diferite forme de fișiere PCAP. De exemplu, Libpcap este o bibliotecă portabilă open-source c/C++ concepută pentru utilizatorii Linux și Mac OS. Libpcap permite administratorilor să captureze și să filtreze pachetele. Instrumentele de adulmecare a pachetelor, cum ar fi tcpdump, utilizează formatul Libpcap.

Pentru utilizatorii Windows, există formatul WinPcap. WinPcap este o altă bibliotecă portabilă de captare a pachetelor, proiectată pentru dispozitivele Windows. WinpCap poate, de asemenea, să captureze și să filtreze pachetele colectate din rețea. Instrumente precum Wireshark, Nmap și Snort folosesc WinPCap pentru a monitoriza dispozitivele, dar protocolul în sine a fost întrerupt.

Pcapng sau .pcap Next Generation Capture File Format este o versiune mai avansată a PCAP care vine implicit cu Wireshark. Pcapng poate captura și stoca date. Tipul de date pe care pcapng le colectează include o precizie extinsă a timestamp-ului, comentarii ale utilizatorului și statistici de captură pentru a oferi utilizatorului informații suplimentare.

Instrumente precum Wireshark folosesc fișiere PCAPng pentru că pot înregistra mai multe informații decât PCAP. Cu toate acestea, problema cu PCAPng este că nu este compatibil cu la fel de multe instrumente ca PCAP.

Npcap este o bibliotecă portabilă de adulmecare a pachetelor pentru Windows produsă de Nmap, unul dintre cei mai cunoscuți furnizori de adulmecare a pachetelor. Biblioteca este mai rapidă și mai sigură decât WinpCap. Npcap are suport pentru Windows 10 și injecție de captare a pachetelor loopback, astfel încât puteți trimite și adulmeca pachete loopback. Npcap este, de asemenea, suportat de Wireshark.

Avantajele capturării pachetelor și PCAP

Cel mai mare avantaj al capturării pachetelor este că acordă vizibilitate. Puteți utiliza datele de pachete pentru a identifica cauza principală a problemelor de rețea. Puteți monitoriza sursele de trafic și identifica datele de utilizare a aplicațiilor și dispozitivelor. Datele PCAP vă oferă informațiile în timp real de care aveți nevoie pentru a găsi și a rezolva problemele de performanță pentru a menține rețeaua în funcțiune după un eveniment de securitate.

De exemplu, puteți identifica locul în care o bucată de malware a pătruns în rețea prin urmărirea fluxului de trafic malițios și a altor comunicări malițioase. Fără PCAP și fără un instrument de capturare a pachetelor, ar fi mai dificil să urmăriți pachetele și să gestionați riscurile de securitate.

Ca format de fișier simplu, PCAP are avantajul de a fi compatibil cu aproape orice program de adulmecare a pachetelor la care vă puteți gândi, cu o gamă de versiuni pentru Windows, Linux și Mac OS. Capturarea pachetelor poate fi implementată în aproape orice mediu.

Dezvantaje ale capturării pachetelor și PCAP

Deși capturarea pachetelor este o tehnică de monitorizare valoroasă, aceasta are limitările sale. Analiza pachetelor vă permite să monitorizați traficul de rețea, dar nu monitorizează totul. Multe atacuri cibernetice nu sunt lansate prin intermediul traficului de rețea, așa că trebuie să dispuneți de alte măsuri de securitate.

De exemplu, unii atacatori folosesc USB-uri și alte atacuri bazate pe hardware. În consecință, analiza fișierelor PCAP ar trebui să facă parte din strategia dvs. de securitate a rețelei, dar nu ar trebui să fie singura dvs. linie de apărare.

Un alt obstacol semnificativ în calea capturării pachetelor este criptarea. Mulți atacatori cibernetici folosesc comunicații criptate pentru a lansa atacuri asupra rețelelor. Criptarea vă împiedică snifferul de pachete să poată accesa datele de trafic și să identifice atacurile. Aceasta înseamnă că atacurile criptate vor trece neobservate dacă vă bazați pe PCAP.

Există, de asemenea, o problemă legată de locul în care este localizat snifferul de pachete. Dacă un sniffer de pachete este plasat la marginea rețelei, atunci acest lucru va limita gradul de vizibilitate pe care îl are un utilizator. De exemplu, este posibil ca utilizatorul să nu reușească să observe începutul unui atac DDoS sau al unui focar de malware. În plus, chiar dacă colectați date în centrul rețelei, este important să vă asigurați că colectați conversații întregi, mai degrabă decât date sumare.

Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

Wireshark este cel mai popular analizor de trafic din lume. Wireshark utilizează fișiere .pcap pentru a înregistra datele privind pachetele care au fost extrase dintr-o scanare a rețelei. Datele de pachete sunt înregistrate În fișiere cu extensia de fișier .pcap și pot fi folosite pentru a găsi probleme de performanță și atacuri cibernetice în rețea.

Cu alte cuvinte, fișierul PCAP creează o înregistrare a datelor de rețea pe care le puteți vizualiza prin Wireshark. Puteți apoi să evaluați starea rețelei și să identificați dacă există probleme de serviciu la care trebuie să răspundeți.

Este important să rețineți că Wireshark nu este singurul instrument care poate deschide fișiere .pcap. Alte alternative utilizate pe scară largă includ tcpdump și WinDump, instrumente de monitorizare a rețelei care utilizează, de asemenea, PCAP pentru a lua cu lupa performanța rețelei.

Exemplu de instrument de analiză a pachetelor proprietar

SolarWinds Network Performance Monitor (FREE TRIAL)

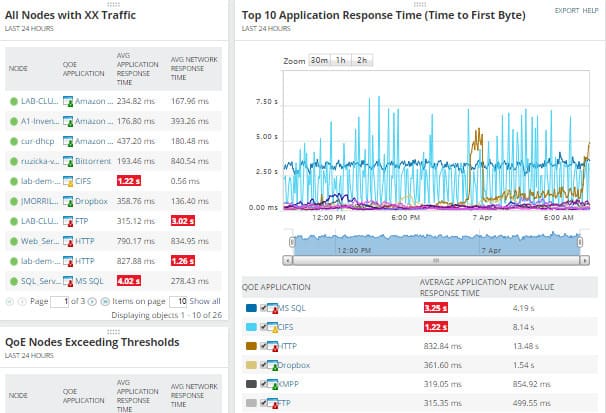

SolarWinds Network Performance Monitor este un exemplu de instrument de monitorizare a rețelei care poate captura date PCAP. Puteți să instalați software-ul pe un dispozitiv și apoi să monitorizați datele de pachete extrase din întreaga rețea. Datele privind pachetele vă vor permite să măsurați timpul de răspuns al rețelei și să diagnosticați atacurile.

Utilizatorul poate vizualiza datele privind pachetele prin intermediul tabloului de bord Quality of Experience, inclusiv un rezumat al performanței rețelei. Afișajele grafice facilitează identificarea vârfurilor de trafic de internet sau a traficului malițios care ar putea indica un atac cibernetic.

Dispoziția programului permite, de asemenea, utilizatorului să diferențieze aplicațiile în funcție de cantitatea de trafic pe care o procesează. Factori precum Timpul mediu de răspuns al rețelei, Timpul mediu de răspuns al aplicației, Volumul total de date și Numărul total de tranzacții ajută utilizatorul să se țină la curent cu schimbările din rețea pe măsură ce acestea au loc în direct. Există, de asemenea, o versiune de încercare gratuită de 30 de zile disponibilă pentru descărcare.

SolarWinds Network Performance Monitor Download 30-day FREE Trial

PCAP File Analysis: Prinderea atacurilor în traficul de rețea

Snifarea pachetelor este o necesitate pentru orice organizație care are o rețea. Fișierele PCAP sunt una dintre acele resurse pe care administratorii de rețea le pot folosi pentru a lua la microscop performanțele și a descoperi atacurile. Capturarea pachetelor nu numai că va ajuta la descoperirea cauzei profunde a atacurilor, dar va ajuta și la depanarea performanțelor slabe.

Uneltele de capturare a pachetelor cu sursă deschisă, cum ar fi Wireshark și tcpdump, oferă administratorilor de rețea instrumentele necesare pentru a remedia performanțele slabe ale rețelei fără a cheltui o avere. Există, de asemenea, o gamă de instrumente proprietare pentru companiile care doresc o experiență mai avansată de analiză a pachetelor.

Prin puterea fișierelor PCAP, un utilizator se poate conecta la un sniffer de pachete pentru a colecta date de trafic și a vedea unde sunt consumate resursele rețelei. Folosind filtrele potrivite va fi, de asemenea, mult mai ușor să elimine zgomotul alb și să se concentreze asupra celor mai semnificative date.

Întrebări frecvente despre capturarea fișierelor PCAP

Câte fișiere primesc pe zi pentru un abonament PCAP?

PCAP nu este un serviciu de abonament. Cele mai multe instrumente PCAP lansează capturi de pachete la cerere, cu toate acestea, este posibil să începeți și să încheiați o sesiune de captură prin intermediul unui script. Marea problemă cu PCAP nu este numărul de fișiere pe care le obțineți, ci dimensiunea acestor fișiere – dacă lăsați o sesiune de captare a traficului să ruleze mai mult de o perioadă scurtă de timp, rezultă cantități foarte, foarte mari de date stocate.

Care este nivelul de precizie pentru marcarea timpului în PCAP?

Standardul PCAP este capabil să exprime timpul până la nanosecunde – o miime de milionime de secundă. Toate marcajele de timp exprimă un decalaj de la 1 ianuarie 1970, 00:00:00 UTC.

Cum funcționează Libpcap?

Libcap este un API, ceea ce înseamnă că poate fi controlat de alte programe. Acesta oferă o serie de servicii care permit capturarea pachetelor de rețea. Libpcap este scris pentru a funcționa pe sisteme Unix și sisteme asemănătoare Unix, ceea ce include Linux și macOS. Acesta citește toate pachetele de pe interfața de rețea a dispozitivului său gazdă. NIC-ul trebuie să fie pus în „promiscuous mode” pentru ca acest lucru să fie eficient. Acest lucru dezactivează filtrul care reduce activitatea NIC la simpla citire a pachetelor care îi sunt adresate, astfel încât toate pachetele care circulă în rețea vor fi procesate.

Ce este un wrapper libpcap și ce legătură are cu PCAP?

Libpcap este scris în C. Acesta implementează PCAP și oferă o bibliotecă de apeluri de funcții pe care alte programe le pot folosi pentru a invoca codul de program conținut în fiecare funcție din bibliotecă. Nu toate limbajele de programare sunt compatibile cu construcțiile utilizate pentru a apela o funcție Libpcap. Un wrapper este doar o structură de funcție nativă a limbajului care există doar pentru a apela o funcție Libpcap. Scopul său este de a interpreta structurile de date pentru a face apelurile de funcții C disponibile pentru limbajul de programare incompatibil. Învelișurile nu sunt furnizate de biblioteca libpcap.

.