Ce n’est pas un secret que la confidentialité et l’anonymat en ligne sont devenus un sujet très débattu ces derniers temps, et pour cause. Il est tout à fait logique de se préoccuper de ces questions étant donné qu’une part de plus en plus importante de notre vie quotidienne tourne autour de la technologie et d’Internet. Entre les grandes entreprises et les organisations gouvernementales qui tentent de collecter des données personnelles à leurs propres fins et les cybercriminels constamment à la recherche de proies faciles, il peut parfois être déconcertant de surfer sur l’internet. Ou du moins certaines parties de celui-ci.

Mais s’il existe certainement de nombreuses menaces dans l’espace numérique de nos jours, il existe également de nombreux outils que vous pouvez utiliser pour vous protéger. Les VPN et les serveurs proxy sont des solutions assez évidentes, tout comme les logiciels anti-malware et les navigateurs web sécurisés comme Tor. Mais une solution encore plus sûre que vous avez peut-être négligée jusqu’à présent est Linux. MacOS est souvent loué pour offrir une assez bonne protection contre les logiciels malveillants et les pirates, cependant, aucun autre système d’exploitation ne peut tenir la chandelle à Linux quand il s’agit de la sécurité globale du système.

Linux vous permet de transférer des fichiers en toute sécurité via SFTP, vous permet de sécuriser les connexions avec SSH, vous donne accès à de nombreux clients de bureau à distance, et bien plus encore. Mais comme pour tout ce qui a trait à Linux, certaines distros sont meilleures que d’autres dans certains domaines et la sécurité ne fait pas exception. En gardant cela à l’esprit, nous avons décidé de faciliter votre chasse à la distribution la plus sûre en établissant une liste des meilleures et des plus sûres distros Linux pour la vie privée et la sécurité.

- Qubes OS

- Configuration minimale du système :

- Tails Linux

- Configuration minimale du système:

- Kali Linux

- Configuration minimale du système :

- Parrot OS

- Configuration minimale du système :

- BlackArch Linux

- Configuration minimale du système :

- IprediaOS

- Configuration minimale du système :

- Discrète Linux

- Configuration minimale du système:

- Linux Kodachi

- Configuration minimale du système :

- TENS (Trusted End Node Security)

- Configuration minimale du système :

- Subgraph OS

- Configuration minimale du système:

- Pensées finales

Qubes OS

- Utilise des machines virtuelles pour compartimenter les apps

- Grande intégration avec Whonix et le réseau Tor

- Principalement destiné aux utilisateurs avancés

Qubes OS est une distro populaire basée sur Fedora qui se vante d’être « un système d’exploitation raisonnablement sécurisé ». C’est une revendication assez modeste, cependant, car la plupart des utilisateurs vous diraient que la distro est en fait parmi les meilleures de son genre. L’un des points forts de Qubes OS est une fonction de compartimentation qui isole chaque application que vous exécutez et la place dans son propre environnement virtuel. Cela signifie que même si vous deviez télécharger un logiciel malveillant par accident, il ne serait pas en mesure d’affecter vos fichiers personnels. En outre, toutes les données sont automatiquement supprimées à la fin de chaque session, ce qui ajoute un niveau de sécurité supplémentaire à votre système.

La distro a une excellente intégration avec Whonix, un logiciel qui peut anonymiser tout ce que vous faites en ligne. Whonix s’appuie sur le réseau Tor mais utilise quelques autres technologies afin de renforcer la sécurité. Le célèbre lanceur d’alerte Edward Snowden a affirmé en 2019 qu’il utilisait quotidiennement Qubes associé à une passerelle Whonix. Cela en dit long sur la raison pour laquelle lui et tant d’autres personnes considèrent Qubes OS comme étant l’une des distros Linux les plus sécurisées disponibles aujourd’hui. Mais, comme Snowden l’a également souligné, la distribution requiert un niveau assez élevé de connaissances techniques. Si vous êtes encore novice, vous feriez mieux d’essayer quelques distros Linux conviviales pour les débutants avant de vous lancer dans Qubes.

La configuration de Qubes OS par vous-même peut être un peu délicate même si vous êtes un utilisateur expérimenté, nous vous recommandons donc de consulter les guides trouvés sur le site officiel. Entre autres choses, vous trouverez des informations sur la façon de construire des modèles pour d’autres environnements de bureau et distros de base, juste au cas où vous n’êtes pas un fan de celui par défaut. Parmi les autres options, citons Ubuntu, Arch Linux, CentOS, Xfce et Debian. Cependant, gardez à l’esprit que certains de ces modèles ont été créés par la communauté et ne sont pas maintenus directement par les développeurs de Qubes OS.

Configuration minimale du système :

- Processeur Intel ou AMD 64 bits

- 4 Go de RAM

- 32 Go de stockage

Dernière version stable : 4.0.3

Tails Linux

- Conçu pour fonctionner en mode « Live »

- Compris avec des applications très utiles

- Anonymat complet lors de la navigation sur Internet.

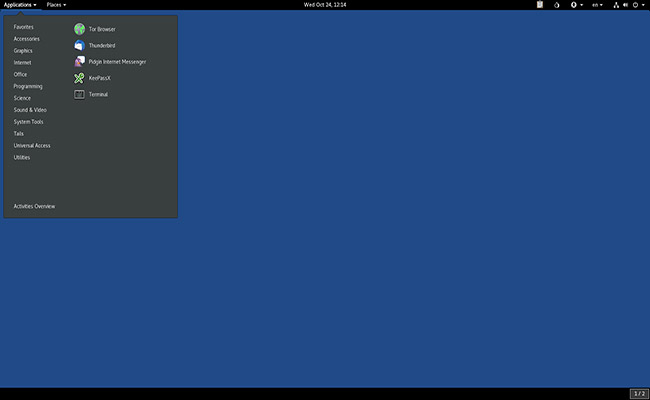

Initialement lancé il y a plus d’une décennie, Linux Tails reste l’une des meilleures et des plus sûres distros Linux autour. La distribution est basée sur Debian et son nom est un acronyme qui signifie The Amnesic Incognito Live System. Comme son nom l’indique, Tails peut fonctionner en mode Live à partir d’un DVD ou d’une clé USB, ce qui vous permet de vaquer à vos occupations sans rien installer localement. Et, plus important encore, sans laisser aucune trace de vos activités. Tails peut également fonctionner en mode persistant, mais vous aurez besoin d’une clé USB cryptée si vous souhaitez stocker des données de manière sécurisée.

Tails est livré avec une sélection triée sur le volet d’applications conçues pour préserver votre anonymat lorsque vous travaillez sur des documents sensibles. Parmi les exemples, citons KeePassXC, qui vous permet de créer et de stocker des mots de passe forts, Thunderbird avec Enigmail, qui vous permet d’envoyer des courriers électroniques cryptés, OnionShare, qui est utilisé pour partager des fichiers sur le réseau Tor, et plus encore. Bien sûr, vous disposez également du navigateur Tor pour accompagner tout cela et le bloqueur de publicité uBlock est disponible en bonus supplémentaire.

Intéressant, Tails bloque automatiquement toute application qui tente de se connecter à Internet sans passer par le réseau Tor au préalable. Comme mesure de sécurité supplémentaire, l’OS n’écrit rien sur le disque dur, utilisant plutôt votre RAM comme solution de stockage temporaire. Tails est également livré avec des outils intégrés conçus pour empêcher les sites web de vous localiser ou de collecter vos données privées. Mais au cas où un site web parviendrait à vous suivre, Tails permet de changer facilement votre identité et votre localisation à tout moment.

Configuration minimale du système:

- Processeur 64 bits

- 2 Go de RAM

- Maquette USB de 8 Go

Dernière version stable : 4.8

Kali Linux

- Un excellent choix pour les experts en cybersécurité

- Cours gratuits sur le piratage éthique

- Comprend des centaines d’outils de test de pénétration

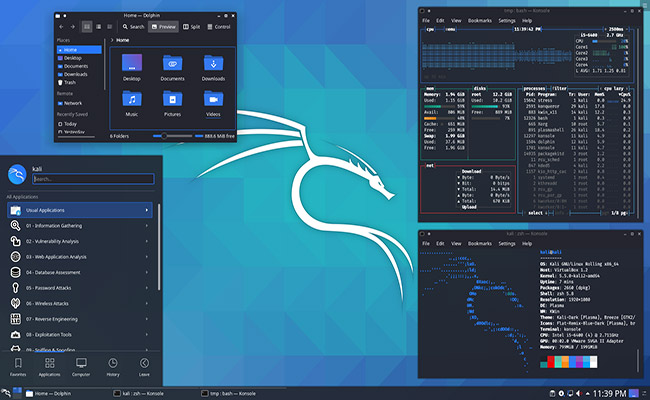

Kali est une autre distribution basée sur Debian conçue avec la sécurité en tête. Mais contrairement à certaines des autres distros de cette liste, Kali est principalement utilisée pour des opérations offensives plutôt que défensives. Quelques cas d’utilisation populaires pour Kali Linux incluent les tests de pénétration, la recherche informatique, la recherche en sécurité et la rétro-ingénierie. La distribution est un excellent choix pour l’exploitation des vulnérabilités, la recherche de faiblesses potentielles dans le système, la surveillance des adresses IP et même la violation des pare-feu. Il y a plus de 600 outils de test de pénétration inclus dès le départ, et d’autres sont disponibles pour être installés manuellement.

Certains des outils de test de pénétration fournis avec le système d’exploitation comprennent les favoris des fans comme Wireshark, Ettercap, Maltigo, Kismet, et plus encore. Il y a aussi Armitage, un outil qui vous permet de lancer des cyberattaques afin de tester la sécurité d’un système. Si vous ne voulez pas vous sentir submergé par tous les outils proposés par la distro, vous pouvez simplement installer des métapackages à la place. Il s’agit de sous-ensembles d’outils conçus à des fins spécifiques. Entre autres choses, vous pouvez trouver un métapackage de gestionnaire de bureau. L’environnement de bureau par défaut est Gnome, mais vous pouvez le changer pour Mate, Xfce, KDE Plasma, LXDE et quelques autres options.

L’impressionnante gamme d’outils de Kali Linux le rend populaire auprès de nombreux hackers white hat et experts en cybersécurité. Si vous cherchez à poursuivre une carrière dans le piratage éthique, Kali est certainement un bon endroit pour commencer. Le plus intéressant, c’est que vous pouvez vous inscrire au Kali Linux Dojo pour participer à des ateliers et des cours de formation gratuits qui vous permettront d’affiner vos compétences. En plus des cours gratuits, vous pouvez également trouver des cours payants qui vous aideront à passer au niveau supérieur. Les cours payants ne sont pas exactement bon marché, mais ils valent vraiment le prix demandé à notre avis.

Configuration minimale du système :

- Processeur 64 bits

- 1 Go de RAM (2 Go recommandés)

- 2 Go de stockage (20 Go recommandés pour une installation complète)

Dernière version stable : 2020.2

Parrot OS

- Bon pour pratiquer le white-hat hacking

- Compris avec beaucoup d’outils de pen-testing

- Fonctionne également bien comme une distro régulière pour une utilisation quotidienne

Parrot OS est une distro Linux très sécurisée créée par le projet Parrot, qui est composé de développeurs et de spécialistes du monde entier. L’objectif du projet est de construire un cadre partagé d’outils centrés sur la sécurité, la vie privée et la défense contre les cybermenaces. Parrot OS utilise Debian comme base et est fourni avec une suite d’utilitaires qui peuvent être utilisés pour tout, du pen-testing à la rétro-ingénierie et plus encore. La suite comprend également un certain nombre d’outils qui permettent aux utilisateurs de créer et de personnaliser leurs propres logiciels.

Juste comme Kali, Parrot OS est un choix particulièrement bon pour ceux qui veulent pratiquer le piratage éthique ou tester leurs propres systèmes pour toute vulnérabilité potentielle. Il existe un certain nombre d’outils défensifs que vous pouvez utiliser pour aider à contrecarrer les cybercriminels mais, pour l’essentiel, il s’agit d’une distro offensive. Il convient toutefois de noter que la distribution est disponible en plusieurs versions et que certaines d’entre elles n’incluent pas beaucoup d’outils dès le départ. Assurez-vous de télécharger l’une des éditions « Security » si vous voulez tirer le meilleur parti de Parrot OS. Vous pouvez également prendre une version de la distribution qui ne comprend que des applications de base comme OnionShare et le navigateur Tor. Vous obtenez ainsi une distro très légère que vous pouvez personnaliser à votre guise.

Vous ne voulez pas remplacer votre système d’exploitation actuel par Parrot ? Pas de problème. La distro peut facilement être installée au-dessus d’un autre système d’exploitation (y compris les systèmes d’exploitation non-Linux) ou vous pouvez même l’utiliser pour exécuter des conteneurs directement à partir d’un environnement cloud. L’un des inconvénients de Parrot est qu’elle n’offre pas un grand choix d’environnements de bureau. En effet, vous devrez choisir entre Mate et KDE. Une autre chose dont vous pourriez avoir à vous soucier est d’éventuels problèmes de stabilité car Parrot OS est basé sur la branche testing de Debian 10.

Configuration minimale du système :

- Processeur x86_64 double cœur

- 2 Go de RAM

- 20 Go de stockage (40 Go recommandés)

Dernière version stable : 4.9.1

BlackArch Linux

- Comprend plus de 2500 outils

- La version de réinstallation prend moins de 500 Mo

- Recommandé pour les utilisateurs avancés familiers avec Arch Linux

Comme je suis sûr que vous l’avez remarqué maintenant, certaines des distros Linux les plus sécurisées disponibles en ce moment sont basées sur Debian. Cependant, il y a quelques exceptions. BlackArch, par exemple, fait partie d’une poignée de distros basées sur Arch qui sont fortement axées sur la sécurité. BlackArch n’existe pas depuis très longtemps, mais la distribution a déjà réussi à rassembler un nombre très impressionnant d’outils de tests de pénétration dans son dépôt. Nous parlons de plus de 2500 outils à choisir, mais vous n’avez pas à vous soucier de tous à la fois parce que vous pouvez les installer individuellement ou en groupe.

BlackArch est une distro très flexible qui peut être installée localement ou démarrée à partir d’une USB live et elle fonctionne sur à peu près tout, y compris les micro-ordinateurs comme le Raspberry Pi 4. Cela dit, les ISO par défaut sont assez volumineux, alors assurez-vous de prendre la version Netinstall si vous voulez utiliser la distro sur du matériel modeste. La mauvaise nouvelle est que BlackArch n’est pas livré avec un environnement de bureau convivial, vous devrez donc vous contenter de travailler avec un gestionnaire de fenêtres. Ceci, entre autres, rend la distro difficile à recommander aux débutants.

BlackArch Linux suit un modèle de version stable où un tout nouvel ISO est mis à disposition tous les quatre mois. Les paquets logiciels peuvent être mis à jour individuellement à l’aide du gestionnaire Pacman ou en les téléchargeant directement depuis le référentiel. Si vous voulez faire une installation de base, vous pouvez vous rendre sur le site officiel pour trouver une liste de tous les outils disponibles. Passer en revue des milliers d’outils peut prendre beaucoup de temps, alors assurez-vous de les trier par catégories comme « proxy », « crypto » ou « backdoor » afin de vous faciliter un peu la vie.

Configuration minimale du système :

- Processeur 64 bits

- 1 Go de RAM

- 500 Mo de stockage (15 Go pour une installation complète)

Dernière version stable : 2020.01.01

IprediaOS

- Utilise à la fois I2P et le réseau Tor pour le chiffrement

- Préférences système très modestes

- N’a pas été mis à jour depuis longtemps

IprediaOS est une distro Linux sécurisée basée sur Fedora qui fonctionne de manière similaire à Tails à bien des égards. La distribution fait passer tout le trafic entrant et sortant par le réseau Tor et possède une couche de sécurité supplémentaire appelée I2P. Le réseau I2P assure une communication anonyme en cryptant toutes les données et en utilisant un système dynamique et distribué, sans parties de confiance. Certains des outils qui viennent avec le réseau comprennent des choses comme un client BitTorrent anonyme, un client IRC anonyme, un client de messagerie anonyme, un routeur IP, et plus encore.

Le réseau I2P utilise une méthode spéciale pour le routage du trafic connu sous le nom de routage d’ail ou de cryptage d’ail. Cette méthode est similaire en de nombreux points au routage en oignon utilisé par le réseau Tor, cependant, elle présente certaines particularités qui la rendent encore plus sûre. En effet, le routage à l’ail implique la création de tunnels unidirectionnels chiffrés pour la communication, par opposition aux circuits établis. Chaque partie crée des tunnels distincts pour le trafic sortant et entrant, ce qui rend les données qui circulent plus difficiles à suivre.

Bien qu’IprediaOS puisse être utilisé à des fins très diverses, la distro excelle lorsqu’elle est utilisée pour accéder à des « services cachés ». Le chargement et le téléchargement de torrents sont des cas d’utilisation particulièrement populaires pour la distro. Le fait qu’IprediaOS puisse fonctionner dans une boîte virtuelle et que sa configuration requise soit si faible que vous pouvez même l’installer sur un vieil ordinateur portable est très utile. Comme vous pouvez vous y attendre, la distro est très minimaliste, mais elle semble assez agréable grâce à l’environnement de bureau Gnome.

Configuration minimale du système :

- Un processeur de 400Mhz ou plus

- 768MB de RAM (1GB recommandé)

- 10GB de stockage

Dernière version stable : 0.9.6

Discrète Linux

- Conçue pour protéger contre la surveillance

- Très efficace contre tous les types de logiciels espions

- En ce moment encore en version bêta

Celle-ci est assez explicite. Comme vous pouvez déjà le dire par le nom, la distro est tout sur la discrétion et la vie privée. Bien que le nom puisse ressembler à une faute de frappe, il s’agit en fait de la combinaison de deux termes – discret et discret (détaché, séparé). Le système d’exploitation est une continuation du projet Ubuntu Privacy Remix, cependant, l’itération actuelle est basée sur Debian. Discreete a été conçu spécifiquement pour protéger les données sensibles contre les attaques de surveillance, en particulier celles provenant des organisations gouvernementales.

Le but derrière le projet était de créer un environnement de travail local isolé qui ne peut pas être accédé par un logiciel de Troie ou tout autre type de logiciel espion. Discreete utilise une méthode simple mais efficace pour atteindre son objectif, qui consiste à fermer toutes les entrées et sorties du système. Si un logiciel malveillant parvient à pénétrer dans le système, la distribution dispose également de divers systèmes capables de l’isoler et d’empêcher sa propagation à d’autres parties du système. Pour rendre la sécurité encore plus robuste, Discreete est une distribution live pure, ce qui signifie que vous ne pourriez pas l’installer sur votre machine même si vous le vouliez.

Le fait que Discreete ne puisse pas être installé localement pourrait être considéré comme un inconvénient par certains, mais là encore, la distro a été conçue dans un but très spécifique. La distro est destinée à être utilisée par les journalistes, les lanceurs d’alerte, les défenseurs des droits de l’homme, les militants politiques et toute autre personne qui pourrait devenir la cible de la surveillance gouvernementale. Si vous pensez que votre gouvernement vous espionne, cette distro pourrait être la solution. Mais même si vous ne le pensez pas, Discreete vaut la peine d’être examinée en raison de ses solides fonctionnalités de protection de la vie privée. Gardez à l’esprit, cependant, que Discreete est encore en bêta, donc il pourrait ne pas être entièrement infaillible à ce stade.

Configuration minimale du système:

- i386 CPU ou mieux

- 1 Go de RAM

- 2 Go de stockage en direct

Dernière version stable : Toujours en bêta

Linux Kodachi

- Très convivial par rapport aux autres distros

- Bonne sélection d’applications de sécurité préinstallées

- Utilise la RAM au lieu de l’espace disque pour le stockage temporaire des données

La plupart des distros Linux sécurisées actuellement disponibles peuvent être assez compliquées à comprendre car elles sont principalement destinées aux utilisateurs avancés. Heureusement, il y a quelques exceptions comme Kodachi qui essaie d’être accessible à tous. Après tout, les utilisateurs ordinaires ont aussi besoin de leur vie privée. Kodachi a été conçu dans un souci de facilité d’utilisation et est livré avec tous les outils et applications que l’on peut attendre d’un système d’exploitation traditionnel. Plus de nombreux utilitaires centrés sur la sécurité, bien sûr.

Linux Kodachi fonctionne de manière similaire à Tails dans le sens où il stocke temporairement les données importantes dans votre RAM au lieu de votre stockage sur disque. Cela présente de multiples avantages, mais le plus important est sans doute que toute trace de vos activités disparaît dès que vous éteignez votre ordinateur ou fermez la distro. Kodachi peut être démarré à partir d’une clé USB active, ce qui vous permet d’accéder rapidement à la distro quand vous le souhaitez. La distro est assez petite pour être stockée sur un DVD ou une carte SD également, cependant, il est probablement préférable de la graver sur une USB de toute façon car elle sera plus facile à crypter.

Il y a pas mal d’outils de sécurité avec lesquels vous pouvez jouer si vous décidez de prendre cette distro, y compris Riot, VeraCrypt, Wire, Stacer, KeyPassXC, et bien d’autres. En outre, vous pouvez également trouver beaucoup d’autres applications que l’on trouve généralement sur les systèmes d’exploitation traditionnels, comme FileZilla, Audacity, ou Shutter. I2P et le réseau Tor sont également inclus, ainsi qu’un VPN, un navigateur sécurisé, des outils cryptographiques et divers autres utilitaires. Linux Kodachi peut être considéré comme une distro hybride car il est basé à la fois sur Xubuntu et Debian.

Configuration minimale du système :

- Processeur 64 bits

- 2 Go de RAM

- 4 Go de stockage (30 Go pour une installation complète)

Dernière version stable : 7.1

TENS (Trusted End Node Security)

- Conçu pour être démarré à partir d’une USB ou d’un DVD live

- Créé par l’US Air Force ; approuvé par la NSA

- Préférences système modestes

Nous avons couvert pas mal de distros conçues pour empêcher les agences gouvernementales d’espionner les utilisateurs, mais les choses fonctionnent parfois dans l’autre sens, aussi. En quelque sorte. TENS est une distro Linux sécurisée créée par l’armée de l’air américaine et a été approuvée par nul autre que la NSA. Certaines personnes pourraient trouver ce fait étrange ou même un peu suspect mais ne vous inquiétez pas car la NSA ne l’utilisera pas pour surveiller vos activités. Elle ne pourrait probablement pas même si elle le voulait parce que TENS est une distro Linux barebones qui est destinée à être démarrée à partir d’une clé USB live ou d’un CD/DVD.

TENS ne nécessite aucun privilège d’administrateur et est livré avec un pare-feu personnalisable. Vous n’avez pas besoin d’installer quoi que ce soit sur votre ordinateur et toutes vos activités sont effacées dès que vous retirez le support de stockage. L’un des aspects les plus intéressants de TENS est qu’il prend en charge la connexion par carte à puce. Grâce à cette option, le système d’exploitation peut être utilisé pour accéder aux sites Web du gouvernement américain soumis à des restrictions CAC et PIV. Inutile de dire, cependant, que vous ne voulez probablement pas faire cela à moins que vous ayez l’autorisation nécessaire.

Il y a un couple de versions différentes de TENS que vous pouvez télécharger, mais tous ne sont pas destinés au grand public. La plupart des utilisateurs voudront s’en tenir aux éditions TENS-Public ou TENS-Public Deluxe. Les deux sont assez similaires, mais la version Deluxe est livrée avec des logiciels supplémentaires, comme la suite LibreOffice. Au cas où, vous travaillez pour une organisation gouvernementale, vous voudrez regarder dans TENS-Professional, une version plus robuste de la distro qui vient avec un puissant assistant de cryptage et plus d’options de personnalisation.

Configuration minimale du système :

- Unité centrale 64 bits basée sur Intel

- 1 Go de RAM

- 1 Go de stockage en direct

Dernière version stable : 3.0.1

Subgraph OS

- Utilise un noyau durci pour renforcer la sécurité

- Génial pour se protéger contre les attaques à l’échelle du système

- Relie fortement au réseau Tor

Subgraph OS est une distro Linux conviviale et sécurisée qui se concentre sur la sécurité liée au réseau. Le système d’exploitation excelle également dans l’arrêt des exploits, des attaques de logiciels malveillants et de nombreuses autres activités similaires qui pourraient nuire à votre système. Subgraph OS est équipé d’un arsenal d’outils puissants conçus pour stopper les attaques à l’échelle du système et empêcher les logiciels malveillants de se propager aux applications et processus importants, au cas où quelqu’un parviendrait à infecter votre système.

Similaire à Qubes OS, Subgraph exécute des applications dans des environnements isolés à l’intérieur d’une couche de confinement qui repose sur un noyau durci. Le noyau renforcé a été construit en utilisant des améliorations de sécurité de pointe et intègre un pare-feu, un Metaproxy et le cryptage du système de fichiers. Les développeurs ont inclus aussi peu de fonctionnalités que possible dans le noyau afin de réduire sa surface d’attaque. En ce qui concerne les applications, il n’y en a pas beaucoup qui sont préinstallées avec le système d’exploitation, mais vous pouvez vous attendre à des applications communes comme un navigateur Web, un client de messagerie, un lecteur vidéo, un visualiseur PDF, la suite logicielle LibreOffice, et plus encore.

Comme la plupart des autres distros, que nous avons couvertes dans cet article, Subgraph OS utilise le réseau Tor afin de rendre les choses encore plus sûres. Par défaut, toutes les applications qui communiquent à l’extérieur du système doivent d’abord passer par Tor. Mais il y a certaines exceptions, comme lorsqu’on essaie d’accéder à un réseau Wi-Fi public par exemple. Si nécessaire, les utilisateurs peuvent manuellement mettre des applications sur liste blanche et créer des exceptions supplémentaires. Avant de télécharger la distro, vous devez garder à l’esprit que Subgraph OS est en phase de développement Alpha pour le moment, ce qui signifie que vous êtes assez susceptible de rencontrer certains problèmes de stabilité.

Configuration minimale du système:

- X86_64 CPU

- 1Go de RAM

- 3Go de stockage

Dernière version stable : Toujours en Alpha

Pensées finales

Linux a été conçu pour être plus sûr que les autres systèmes d’exploitation, un fait qui devient immédiatement évident quelle que soit la distro que vous utilisez. Mais comme c’est souvent le cas avec ces choses, certaines distros Linux sont beaucoup plus sécurisées que d’autres. Même parmi les distributions conçues spécifiquement pour la sécurité, vous pouvez trouver différents niveaux de fiabilité. Par exemple, les distros sécurisées polyvalentes peuvent ne pas être aussi efficaces pour protéger contre les logiciels espions ou les logiciels malveillants que les distributions qui se concentrent entièrement sur ces domaines.

Un aspect important qu’il faut toujours garder à l’esprit lorsqu’il s’agit de distros Linux sécurisées est la facilité d’utilisation. Ou plutôt, l’absence de celle-ci. Comme ces types de distributions sont généralement créés pour les experts en cybersécurité et les hackers white hat, ils ont tendance à avoir une courbe d’apprentissage plus raide que les systèmes d’exploitation traditionnels. Mais si vous parvenez à envelopper votre tête autour d’une de ces distros, il y a de fortes chances que vous n’ayez plus jamais à vous soucier de la sécurité de votre ordinateur.