Die Online-Privatsphäre ist ein wachsendes Anliegen derjenigen, die im Internet surfen. Bei einer Umfrage im Januar 2019 gaben 53 % der Online-Nutzer an, dass sie sich in diesem Jahr mehr Sorgen um ihre Online-Privatsphäre machen als im letzten Jahr.

Aufgrund dieser wachsenden Bedenken wenden sich Online-Nutzer verschiedenen Software-Methoden wie Proxy-Seiten, alternativen Browsern oder privaten Netzwerken zu. Die Auswahl kann schwierig sein, deshalb haben wir einen Leitfaden erstellt, in dem wir die Vor- und Nachteile von zwei der beliebtesten Optionen vergleichen: Tor und VPN.

Sprung zu:

- Was ist Tor?

- Vorteile von Tor

- Nachteile von Tor

- Was ist ein VPN?

- Vorteile von VPN

- Nachteile von VPN

- Tor gegen VPN: Was ist besser?

- Was ist Tor?

- Wie Tor funktioniert

- Vorteile von Tor

- Benutzerfreundlich

- Es ist kostenlos

- Schütze deine Privatsphäre

- Nachteile von Tor

- Langsame Geschwindigkeit

- Blockierte Webdienste

- Rechtliche Probleme

- Was ist ein VPN?

- Wie ein VPN funktioniert

- Vorteile eines VPN

- Geschwindigkeit

- Alle Internet-Inhalte sind zugänglich

- Kontrolle der IP-Adresse

- Der gesamte Datenverkehr ist verschlüsselt

- Nachteile eines VPN

- Software-Fehler

- Kosten

- VPN-Anbieter kann Ihre Aktivitäten sehen

- Tor vs. VPN: Was ist besser?

Was ist Tor?

Tor, kurz für „The Onion Router“, ist eine gemeinnützige Organisation, die Werkzeuge für den Online-Datenschutz erforscht und entwickelt. Der Tor-Browser ist ein Tool, das jeder für Linux, Mac, Windows und mobile Geräte herunterladen kann.

Der Tor-Browser wird in erster Linie verwendet, um deine Identität online zu schützen. Wenn du ihn benutzt, geht alles, was du tust, durch sein Netzwerk und wird verschlüsselt, damit deine Online-Aktivitäten privat bleiben.

Wie Tor funktioniert

Der Tor-Browser ist in der Lage, deine Identität online zu verschleiern, indem er deinen Datenverkehr über verschiedene Tor-Server leitet. Während dein Datenverkehr durch diese anderen Computerserver läuft, werden die Daten verschlüsselt, so dass niemand in der Lage ist, deine Bewegungen zu verfolgen.

Tor hat mehrere Schichten der Privatsphäre, ähnlich wie die Schichten einer Zwiebel, daher der Name. Je mehr Tor-Benutzer diese Server nutzen, desto verborgener wird dein Datenverkehr. Diese Schutzschichten werden durch ein Labyrinth von Mittelrelais, Endrelais und Brücken geschaffen.

Zwischenrelais sind Router, die den Verkehr auf dem Weg abwickeln und von jedem zu Hause erstellt werden können. End-Relais sind das letzte Relais in der Kette, und dies ist die IP-Adresse oder numerische Kennung, von der Ihre Verbindung zu kommen scheint. Deren Hosts stehen im Visier von Polizei und Urheberrechtsinhabern, wenn illegale Aktivitäten entdeckt werden. Bridges sind Tor-Router, die nicht öffentlich gelistet sind und durch IP-Blocker abgeschirmt werden. Sie ermöglichen die Verschlüsselung auch in Ländern, die regelmäßig alle öffentlich gelisteten Tor-Relays blockieren.

Jeder Server kennt nur die IP-Adresse des Routers vor ihm. Während dein Datenverkehr durch den Relay läuft, geht deine ursprüngliche IP-Adresse verloren und der End-Relay ersetzt sie.

Nicht jeder, der Tor benutzt, muss einen Server betreiben, aber die Software hängt von einer Gemeinschaft von Leuten ab, die dazu bereit sind. Je mehr Relays laufen, desto schneller wird der Browser funktionieren und desto sicherer wird er sein.

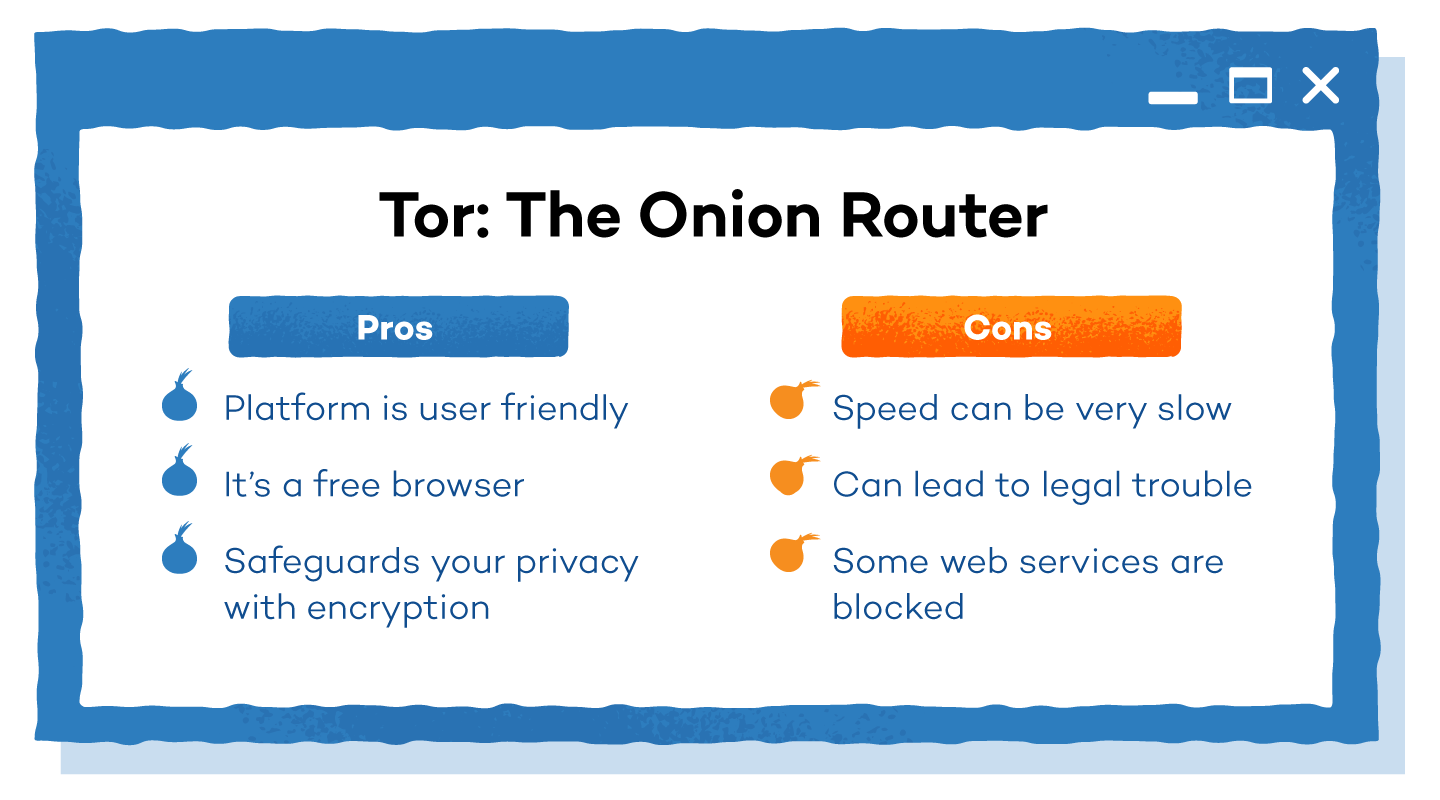

Vorteile von Tor

Benutzerfreundlich

Der Tor-Browser ähnelt den meisten Browsern, die du bisher benutzt hast. Er ist für viele Menschen zugänglich und benutzerfreundlich, so dass er leicht zu bedienen ist.

Es ist kostenlos

Der Tor-Browser kann kostenlos heruntergeladen und benutzt werden. Fortgeschrittene Benutzer können auch das Open-Source-Projekt herunterladen und nach Belieben Änderungen am Programmcode vornehmen.

Schütze deine Privatsphäre

Tor schützt deine Privatsphäre, indem es deine IP-Adresse nicht an die von dir besuchten Webseiten weitergibt. Jeder, von Journalisten und politischen Rebellen bis hin zu Otto Normalverbraucher, kann diese Plattform nutzen, um seine Daten vor repressiven Regierungen oder großen Unternehmen zu schützen.

Nachteile von Tor

Langsame Geschwindigkeit

Da der Datenverkehr durch so viele Relays geht, gibt es oft eine Verzögerung bei den Inhalten. Vor allem Fotos und Videos haben Probleme beim Laden. Je mehr Nutzer es gibt, die kein Relay hosten, desto langsamer wird es.

Blockierte Webdienste

Viele größere Webdienste blockieren den Zugang zu Tor. Wenn du diese Seiten besuchst, bekommst du eine Fehlermeldung wie 404. Andere erlauben den Zugang, enthalten aber ein Labyrinth von S, die benötigt werden, um die Seite zu betreten.

Rechtliche Probleme

Der Tor-Browser kann von jedem benutzt werden. Wenn jemand an illegalen Aktivitäten teilnimmt und du der Ausgangsrelais bist, wird der Verkehr zu dir zurückverfolgt werden. Regierungen sind auch sehr misstrauisch gegenüber Tor-Benutzern und behalten sie genau im Auge. Allein dadurch, dass du ein Tor-Benutzer bist, könntest du als Krimineller eingestuft werden und alle deine Aktivitäten werden überwacht.

Was ist ein VPN?

Ein VPN, kurz für Virtual Private Network, ist eine Software, die deine IP-Adresse ändern und deinen Internetverkehr verschlüsseln kann. Ursprünglich wurden die meisten VPNs in Unternehmen eingesetzt, um allen Mitarbeitern des Unternehmensnetzes den privaten Zugriff auf sensible Informationen zu ermöglichen. Inzwischen haben sie sich weiterentwickelt, um die Online-Aktivitäten von Einzelpersonen vor Hackern, staatlicher Zensur und anderen Gefahren, die im Internet lauern, zu schützen.

Wie ein VPN funktioniert

Ein VPN verfügt über ein Netz von Servern, die über die ganze Welt verteilt sind. Wenn Ihre Internetanfrage gestellt wird, durchläuft sie einen der VPN-Server, bevor sie das Internet erreicht. Wenn sie diesen alternativen Server durchläuft, wird Ihre IP-Adresse geändert. Dadurch wird nicht nur Ihre Identität geschützt, sondern auch der Eindruck erweckt, dass sich Ihr Gerät an einem anderen Ort befindet, so dass Sie sicher auf die Ressourcen des lokalen Netzes zugreifen können.

Wenn Sie beispielsweise in China sind und auf Facebook zugreifen möchten, können Sie dies nicht über die dortige Internetverbindung tun, da die Website von der chinesischen Regierung verboten ist. Wenn Sie jedoch ein VPN verwenden, das Ihr Gerät mit einem Internetserver in einem Land verbindet, in dem Facebook erlaubt ist, können Sie auf die Seite in China zugreifen.

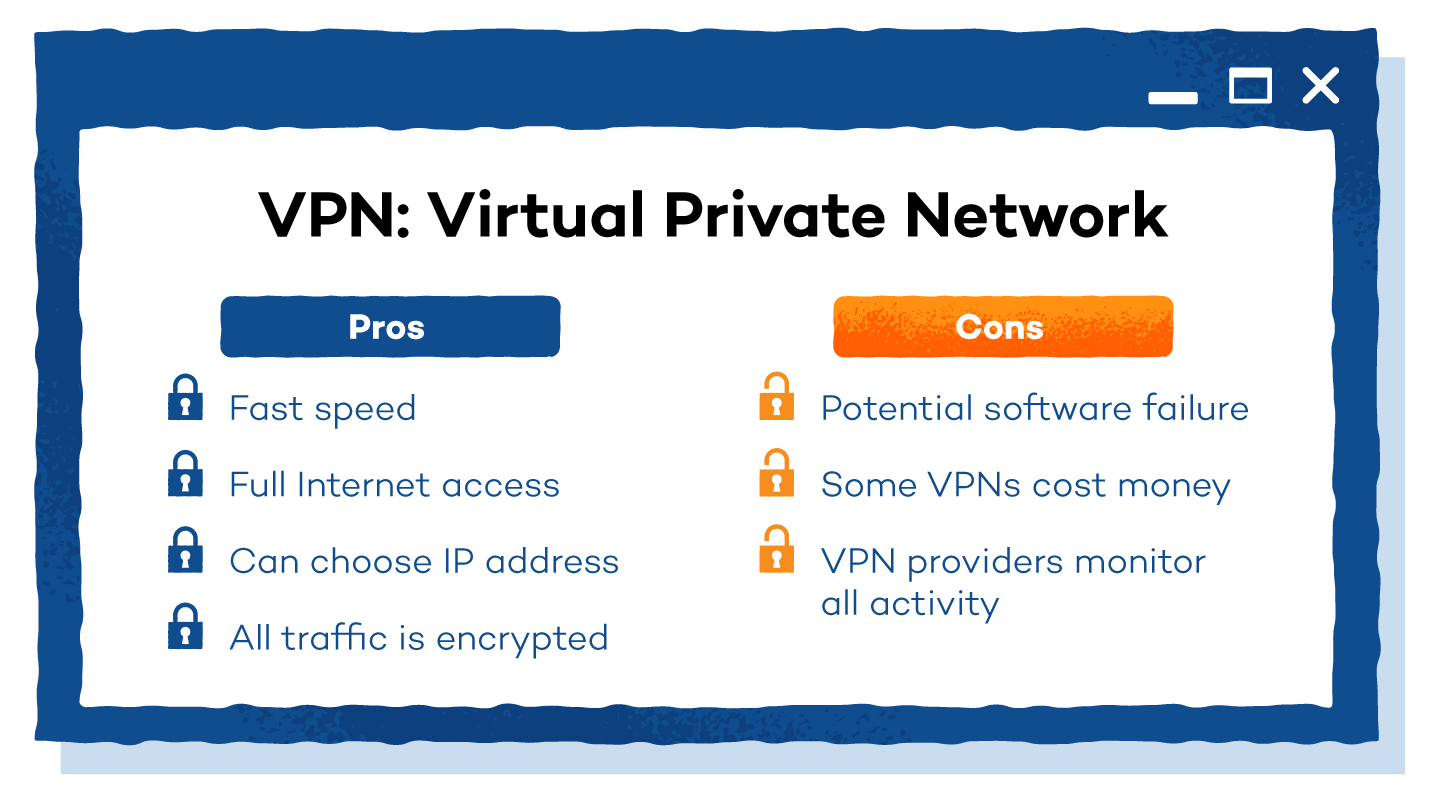

Vorteile eines VPN

Geschwindigkeit

Da Sie sich nur mit einem Server verbinden, ist die Internetverbindung genauso schnell wie Sie es gewohnt sind. Sie müssen in der Regel nicht länger warten, bis Fotos oder Videos geladen sind.

Alle Internet-Inhalte sind zugänglich

Unabhängig von Ihrem geografischen Standort haben Sie vollständigen Zugang zum Internet. Selbst wenn eine Website oder ein Dienst in Ihrem Land gesperrt oder geändert wurde, können Sie eine Verbindung zu der Version herstellen, die andere in anderen Ländern sehen.

Kontrolle der IP-Adresse

Ein VPN schützt, wie Sie online gesehen werden. Geräte werden mit einer Internetprotokolladresse oder IP-Adresse identifiziert, die Aufschluss über den Gerätetyp, den Standort und die Online-Aktivität gibt. Indem Sie Ihre IP-Adresse kontrollieren, erschweren Sie es anderen, Sie zu identifizieren.

Der gesamte Datenverkehr ist verschlüsselt

Im Gegensatz zu Tor, das nur Anfragen während der Benutzung des Browsers verschlüsselt, können VPNs den gesamten Datenverkehr verschlüsseln, der von deinem Computer ausgeht. Das macht sie sicherer.

Nachteile eines VPN

Software-Fehler

Damit ein VPN funktioniert, muss es richtig laufen. VPN-Lecks sind häufig, wenn die Software nicht richtig installiert und getestet wurde.

Kosten

Während einige VPNs kostenlose Optionen anbieten, kosten die sichereren Versionen Geld. Es gibt in der Regel eine monatliche Gebühr, um Ihre Aktivitäten sicher zu halten.

VPN-Anbieter kann Ihre Aktivitäten sehen

Einige VPN-Anbieter protokollieren Ihre Aktivitäten während der Nutzung ihres Dienstes. Achten Sie auf eine Erklärung auf der Website Ihres VPN-Anbieters, um sicherzustellen, dass er keine dauerhaften Daten über Sie sammelt, speichert oder weitergibt.

Tor vs. VPN: Was ist besser?

Während sowohl Tor als auch VPNs dazu dienen, deine Online-Anonymität zu schützen, sind VPNs die sicherste Wahl, wenn sie richtig benutzt werden. Tor ist ein kostenloser Browser, der Ihre Anfragen verschlüsselt, aber er ist langsam, hat keinen Zugang zu allen Websites und kann zu rechtlichen Problemen führen. VPNs hingegen sind schnell, verschlüsseln den gesamten Datenverkehr, ermöglichen den Zugang zu allen Internetseiten und geben dir die Kontrolle über deinen Aufenthaltsort.

Auf der Suche nach dem richtigen VPN sollten Sie darauf achten, dass Sie es richtig installieren und wissen, wie das Unternehmen Ihre Daten schützt. Panda VPN zum Beispiel speichert keine Protokolle und führt Sie durch die korrekte Installation. Probieren Sie es noch heute aus – kostenlos! Weitere Tipps und Ratschläge zum Thema Sicherheit im Internet finden Sie in den Tipps und Tricks im Panda Security Blog.