Es ist kein Geheimnis, dass Online-Privatsphäre und Anonymität in letzter Zeit ein heiß diskutiertes Thema geworden sind, und das aus gutem Grund. Es macht viel Sinn, sich über diese Fragen Gedanken zu machen, da sich ein immer größerer Teil unseres täglichen Lebens um Technologie und das Internet dreht. Zwischen großen Unternehmen und staatlichen Organisationen, die versuchen, persönliche Daten für ihre eigenen Zwecke zu sammeln, und Cyberkriminellen, die ständig auf der Jagd nach leichter Beute sind, kann es manchmal nerven, im Internet zu surfen. Oder zumindest einige Teile davon.

Aber obwohl es heutzutage sicherlich viele Bedrohungen im digitalen Raum gibt, gibt es auch viele Tools, mit denen Sie sich schützen können. VPNs und Proxy-Server sind ziemlich offensichtliche Lösungen, ebenso wie Antimalware-Software und sichere Webbrowser wie Tor. Aber eine noch sicherere Lösung, die Sie vielleicht bisher übersehen haben, ist Linux. MacOS wird oft für seinen guten Schutz vor Malware und Hackern gelobt, aber kein anderes Betriebssystem kann Linux das Wasser reichen, wenn es um die Sicherheit des Gesamtsystems geht.

Linux ermöglicht die sichere Übertragung von Dateien über SFTP, sichere Verbindungen mit SSH, Zugang zu einer Vielzahl von Remote-Desktop-Clients und vieles mehr. Aber wie bei allem, was mit Linux zu tun hat, sind einige Distributionen in bestimmten Bereichen besser als andere, und die Sicherheit ist keine Ausnahme. Aus diesem Grund haben wir beschlossen, Ihnen die Suche nach der sichersten Distribution zu erleichtern, indem wir eine Liste der besten und sichersten Linux-Distributionen für Datenschutz und Sicherheit zusammengestellt haben.

- Qubes OS

- Mindest-Systemanforderungen:

- Tails Linux

- Mindestanforderungen an das System:

- Kali Linux

- Mindestanforderungen an das System:

- Parrot OS

- Mindest-Systemanforderungen:

- BlackArch Linux

- Mindestanforderungen an das System:

- IprediaOS

- Mindest-Systemanforderungen:

- Discreete Linux

- Mindest-Systemanforderungen:

- Linux Kodachi

- Mindestanforderungen an das System:

- TENS (Trusted End Node Security)

- Mindest-Systemanforderungen:

- Subgraph OS

- Mindest-Systemanforderungen:

- Abschließende Gedanken

Qubes OS

- Verwendet virtuelle Maschinen, um Anwendungen aufzuteilen

- Großartige Integration mit Whonix und dem Tor-Netzwerk

- Hauptsächlich auf fortgeschrittene Benutzer ausgerichtet

Qubes OS ist eine beliebte Fedora-basierte Distribution, die sich selbst als „ein einigermaßen sicheres Betriebssystem“ anpreist. Das ist jedoch eine ziemlich bescheidene Behauptung, denn die meisten Benutzer würden Ihnen sagen, dass die Distro tatsächlich zu den besten ihrer Art gehört. Eines der Highlights von Qubes OS ist eine Kompartimentierungsfunktion, die jede Anwendung, die Sie ausführen, isoliert und in ihre eigene virtuelle Umgebung stellt. Das bedeutet, dass selbst wenn Sie versehentlich Malware herunterladen sollten, diese Ihre persönlichen Dateien nicht beeinträchtigen kann. Außerdem werden alle Daten am Ende jeder Sitzung automatisch gelöscht, was Ihrem System ein zusätzliches Maß an Sicherheit verleiht.

Die Distribution verfügt über eine hervorragende Integration mit Whonix, einer Software, die alles, was Sie online tun, anonymisieren kann. Whonix stützt sich auf das Tor-Netzwerk, verwendet aber einige andere Technologien, um die Sicherheit zu erhöhen. Der berühmte Whistleblower Edward Snowden behauptete im Jahr 2019, dass er täglich Qubes in Verbindung mit einem Whonix-Gateway verwendet. Das sagt viel darüber aus, warum er und so viele andere Menschen Qubes OS als eine der sichersten Linux-Distributionen ansehen, die heute verfügbar sind. Aber, wie Snowden auch betonte, erfordert die Distribution ein ziemlich hohes Maß an technischem Wissen. Wenn Sie noch ein Neuling sind, sollten Sie besser ein paar einsteigerfreundliche Linux-Distributionen ausprobieren, bevor Sie sich auf Qubes stürzen.

Das Einrichten von Qubes OS kann selbst für erfahrene Benutzer etwas knifflig sein, daher empfehlen wir Ihnen, sich die Anleitungen auf der offiziellen Website anzusehen. Dort finden Sie unter anderem Informationen darüber, wie Sie Vorlagen für andere Desktop-Umgebungen und Basis-Distributionen erstellen können, für den Fall, dass Ihnen die Standard-Distribution nicht gefällt. Zu den weiteren Optionen gehören Ubuntu, Arch Linux, CentOS, Xfce und Debian. Beachten Sie jedoch, dass einige dieser Vorlagen von der Community erstellt wurden und nicht direkt von den Entwicklern von Qubes OS gepflegt werden.

Mindest-Systemanforderungen:

- 64-bit Intel oder AMD CPU

- 4GB RAM

- 32GB Speicherplatz

Letzte stabile Version: 4.0.3

Tails Linux

- Entworfen, um im „Live“-Modus zu laufen

- Kommt gebündelt mit sehr nützlichen Anwendungen

- Vollständige Anonymität beim Surfen im Internet.

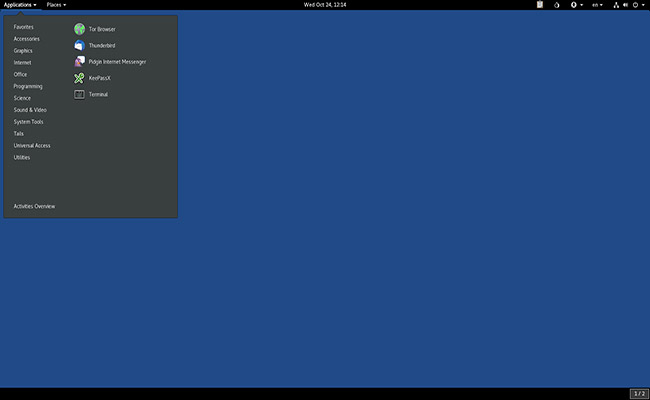

Erstmals vor mehr als einem Jahrzehnt gestartet, bleibt Linux Tails eine der besten und sichersten Linux-Distributionen. Die Distribution basiert auf Debian und ihr Name ist ein Akronym, das für The Amnesic Incognito Live System steht. Wie der Name schon andeutet, kann Tails im Live-Modus von einer DVD oder einem USB-Stick ausgeführt werden, so dass Sie Ihren Geschäften nachgehen können, ohne etwas lokal zu installieren. Und, was noch wichtiger ist, ohne Spuren Ihrer Aktivitäten zu hinterlassen. Tails kann auch im persistenten Modus laufen, aber Sie benötigen einen verschlüsselten USB-Stick, wenn Sie Daten auf sichere Weise speichern wollen.

Tails wird mit einer handverlesenen Auswahl an Anwendungen geliefert, die dafür sorgen, dass Sie anonym bleiben, während Sie an sensiblen Dokumenten arbeiten. Einige Beispiele sind KeePassXC, mit dem Sie sichere Passwörter erstellen und speichern können, Thunderbird mit Enigmail, mit dem Sie verschlüsselte E-Mails versenden können, OnionShare, mit dem Sie Dateien über das Tor-Netzwerk austauschen können, und vieles mehr. Natürlich bekommst du auch den Tor-Browser dazu und der uBlock-Werbeblocker ist als zusätzlicher Bonus verfügbar.

Interessanterweise blockiert Tails automatisch jede Anwendung, die versucht, sich mit dem Internet zu verbinden, ohne vorher durch das Tor-Netzwerk zu gehen. Als zusätzliche Sicherheitsmaßnahme schreibt das Betriebssystem nichts auf die Festplatte und nutzt stattdessen den Arbeitsspeicher als temporäre Speicherlösung. Tails verfügt außerdem über eingebaute Tools, die verhindern, dass Websites deinen Standort verfolgen oder deine privaten Daten sammeln. Sollte es einer Website dennoch gelingen, Sie zu orten, können Sie mit Tails jederzeit Ihre Identität und Ihren Standort ändern.

Mindestanforderungen an das System:

- 64-Bit-CPU

- 2 GB RAM

- 8 GB USB-Stick

Letzte stabile Version: 4.8

Kali Linux

- Eine gute Wahl für Cybersecurity-Experten

- Kostenlose Kurse über ethisches Hacken

- Wird mit Hunderten von Pen-Testing-Tools ausgeliefert

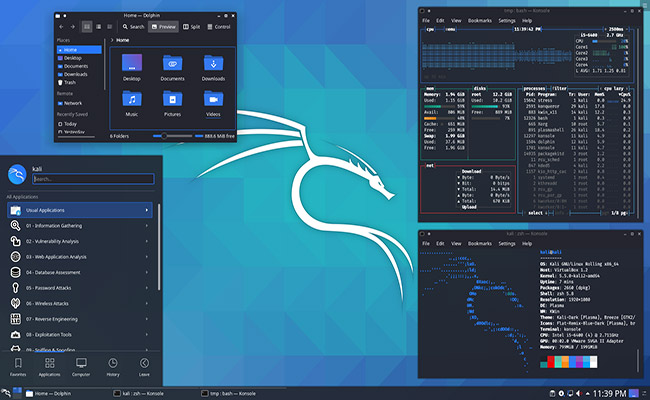

Kali ist eine weitere Debian-basierte Distribution, die mit Blick auf die Sicherheit entwickelt wurde. Aber im Gegensatz zu einigen der anderen Distributionen auf dieser Liste wird Kali hauptsächlich für offensive und nicht für defensive Operationen verwendet. Einige beliebte Anwendungsfälle für Kali Linux sind Penetrationstests, Computerforschung, Sicherheitsforschung und Reverse Engineering. Die Distribution eignet sich hervorragend zum Ausnutzen von Schwachstellen, zum Aufspüren potenzieller Schwachstellen im System, zum Auskundschaften von IP-Adressen und sogar zum Durchbrechen von Firewalls. Über 600 Penetrationstest-Tools sind von Anfang an enthalten, weitere können manuell installiert werden.

Zu den mitgelieferten Pen-Testing-Tools gehören Fan-Favoriten wie Wireshark, Ettercap, Maltigo, Kismet und andere. Darüber hinaus gibt es auch Tools wie Armitage, mit dem Sie Cyberangriffe starten können, um die Sicherheit eines Systems zu testen. Wenn Sie sich von all den Tools, die die Distribution anbietet, nicht überwältigt fühlen wollen, können Sie stattdessen einfach Metapakete installieren. Das sind Untergruppen von Tools, die für bestimmte Zwecke entwickelt wurden. Unter anderem finden Sie ein Desktop-Manager-Metapaket. Die Standard-Desktop-Umgebung ist Gnome, aber Sie können sie in Mate, Xfce, KDE Plasma, LXDE und einige andere Optionen ändern.

Kali Linux ist aufgrund seiner beeindruckenden Auswahl an Tools bei vielen White-Hat-Hackern und Cybersecurity-Experten beliebt. Wenn Sie eine Karriere im ethischen Hacking anstreben, ist Kali definitiv ein guter Ausgangspunkt. Das Beste daran ist, dass Sie sich im Kali Linux Dojo für kostenlose Workshops und Trainingskurse anmelden können, in denen Sie Ihre Fähigkeiten verbessern können. Zusätzlich zu den kostenlosen Kursen können Sie auch kostenpflichtige Kurse finden, die Ihnen helfen, Ihre Fähigkeiten auf die nächste Stufe zu heben. Die kostenpflichtigen Kurse sind nicht gerade billig, aber unserer Meinung nach sind sie den Preis auf jeden Fall wert.

Mindestanforderungen an das System:

- 64-Bit-CPU

- 1 GB RAM (2 GB empfohlen)

- 2 GB Speicherplatz (20 GB empfohlen für eine vollständige Installation)

Letzte stabile Version: 2020.2

Parrot OS

- Gut zum Üben von White-Hat-Hacking

- Wird mit vielen Pen-Testing-Tools geliefert

- Eignet sich auch gut als normale Distribution für den täglichen Gebrauch

Parrot OS ist eine sehr sichere Linux-Distribution, die vom Parrot-Projekt entwickelt wurde, das aus Entwicklern und Spezialisten aus der ganzen Welt besteht. Das Ziel des Projekts ist es, einen gemeinsamen Rahmen von Werkzeugen zu schaffen, die sich auf Sicherheit, Datenschutz und die Verteidigung gegen Cyber-Bedrohungen konzentrieren. Parrot OS verwendet Debian als Basis und wird mit einer Reihe von Dienstprogrammen ausgeliefert, die für alles von Pen-Tests bis hin zu Reverse Engineering und mehr verwendet werden können. Die Suite enthält auch eine Reihe von Werkzeugen, mit denen Benutzer ihre eigene Software erstellen und anpassen können.

Gleich wie Kali ist Parrot OS eine besonders gute Wahl für diejenigen, die ethisches Hacking betreiben oder ihre eigenen Systeme auf mögliche Schwachstellen testen wollen. Es gibt eine ganze Reihe von defensiven Tools, die Sie einsetzen können, um Cyberkriminelle abzuwehren, aber zum größten Teil ist dies eine offensive Distribution. Es ist jedoch erwähnenswert, dass die Distribution in mehreren Versionen erhältlich ist und einige von ihnen nicht von Anfang an viele Tools enthalten. Stellen Sie sicher, dass Sie eine der „Security“-Editionen herunterladen, wenn Sie das Beste aus Parrot OS herausholen wollen. Du kannst dir auch eine Version der Distribution holen, die nur grundlegende Anwendungen wie OnionShare und den Tor-Browser enthält. Damit bekommst du eine sehr schlanke Distribution, die du nach deinen Wünschen anpassen kannst.

Du willst dein aktuelles Betriebssystem nicht durch Parrot ersetzen? Das ist kein Problem. Die Distro kann einfach auf einem anderen Betriebssystem installiert werden (auch auf Nicht-Linux-Betriebssystemen) oder Sie können sie sogar verwenden, um Container direkt in einer Cloud-Umgebung auszuführen. Einer der Nachteile von Parrot ist, dass es keine große Auswahl an Desktop-Umgebungen bietet. Sie müssen sich nämlich zwischen Mate und KDE entscheiden. Eine weitere Sache, über die Sie sich Sorgen machen müssen, sind mögliche Stabilitätsprobleme, da Parrot OS auf dem Testzweig von Debian 10 basiert.

Mindest-Systemanforderungen:

- Dual-core x86_64 CPU

- 2GB RAM

- 20GB Speicherplatz (40GB empfohlen)

Letzte stabile Version: 4.9.1

BlackArch Linux

- Wird mit mehr als 2500 Tools ausgeliefert

- Netzinstallation benötigt weniger als 500 MB

- Empfohlen für fortgeschrittene Benutzer, die mit Arch Linux vertraut sind

Wie Sie sicher schon bemerkt haben, basieren einige der sichersten Linux-Distributionen, die derzeit verfügbar sind, auf Debian. Es gibt jedoch einige Ausnahmen. BlackArch, zum Beispiel, ist eine der wenigen Arch-basierten Distributionen, die sich stark auf Sicherheit konzentrieren. BlackArch gibt es noch nicht sehr lange, aber die Distribution hat es bereits geschafft, eine sehr beeindruckende Anzahl von Penetrationstest-Tools in ihrem Repository zu sammeln. Wir sprechen hier von mehr als 2500 Tools zur Auswahl, aber Sie müssen sich nicht um alle auf einmal kümmern, da Sie sie einzeln oder in Gruppen installieren können.

BlackArch ist eine sehr flexible Distribution, die lokal installiert oder von einem Live-USB gebootet werden kann und auf so ziemlich allem läuft, einschließlich Mikrocomputern wie dem Raspberry Pi 4. Allerdings sind die Standard-ISOs ziemlich groß, so dass man sich die Netinstall-Version besorgen sollte, wenn man die Distribution auf bescheidener Hardware nutzen möchte. Die schlechte Nachricht ist, dass BlackArch keine benutzerfreundliche Desktop-Umgebung enthält, so dass Sie sich mit einem Fenstermanager begnügen müssen. Dies macht es unter anderem schwierig, die Distribution Anfängern zu empfehlen.

BlackArch Linux folgt einem stabilen Veröffentlichungsmodell, bei dem alle vier Monate ein brandneues ISO zur Verfügung gestellt wird. Softwarepakete können einzeln mit dem Pacman-Manager aktualisiert werden oder direkt aus dem Repository heruntergeladen werden. Wenn Sie eine Basisinstallation durchführen möchten, können Sie auf der offiziellen Website eine Liste aller verfügbaren Tools finden. Das Durchkämmen von Tausenden von Tools kann sehr zeitaufwändig sein, also stellen Sie sicher, dass Sie sie nach Kategorien wie „Proxy“, „Krypto“ oder „Backdoor“ sortieren, um Ihr Leben etwas einfacher zu machen.

Mindestanforderungen an das System:

- 64-bit CPU

- 1GB RAM

- 500MB Speicherplatz (15GB für die Vollinstallation)

Letzte stabile Version: 2020.01.01

IprediaOS

- Verwendet sowohl I2P als auch das Tor-Netzwerk zur Verschlüsselung

- Sehr bescheidene Systemanforderungen

- Seit langer Zeit nicht mehr aktualisiert

IprediaOS ist eine sichere Linux-Distribution, die auf Fedora basiert und in vielerlei Hinsicht ähnlich wie Tails funktioniert. Die Distribution leitet den gesamten ein- und ausgehenden Datenverkehr durch das Tor-Netzwerk und verfügt über eine zusätzliche Sicherheitsebene, die als I2P bekannt ist. Das I2P-Netzwerk sorgt für anonyme Kommunikation, indem es alle Daten verschlüsselt und ein dynamisches und verteiltes System ohne vertrauenswürdige Parteien verwendet. Einige der Tools, die mit dem Netzwerk geliefert werden, beinhalten Dinge wie einen anonymen BitTorrent-Client, einen anonymen IRC-Client, einen anonymen E-Mail-Client, einen IP-Router und mehr.

Das I2P-Netzwerk verwendet eine spezielle Methode für das Routing des Datenverkehrs, die als garlic routing oder garlic encryption bekannt ist. Diese Methode ähnelt in vielerlei Hinsicht dem Onion-Routing, das vom Tor-Netzwerk verwendet wird, hat jedoch einige Besonderheiten, die es noch sicherer machen. Das liegt daran, dass beim garlic routing verschlüsselte unidirektionale Tunnel für die Kommunikation erstellt werden, im Gegensatz zu etablierten Verbindungen. Jede Partei erstellt getrennte Tunnel für den ungebundenen und den eingehenden Datenverkehr, was die Rückverfolgung der fließenden Daten erschwert.

Während IprediaOS für eine Vielzahl von Zwecken verwendet werden kann, zeichnet sich die Distribution durch den Zugriff auf „versteckte Dienste“ aus. Das Hoch- und Herunterladen von Torrents ist ein besonders beliebter Anwendungsfall für die Distro. Es ist sehr hilfreich, dass IprediaOS in einer virtuellen Box laufen kann und dass seine Systemanforderungen so niedrig sind, dass man es sogar auf einem alten Laptop installieren kann. Wie zu erwarten, ist die Distro sehr minimalistisch, sieht aber dank der Gnome-Desktop-Umgebung immer noch hübsch genug aus.

Mindest-Systemanforderungen:

- 400Mhz oder besser CPU

- 768MB RAM (1GB empfohlen)

- 10GB Speicherplatz

Letzte stabile Version: 0.9.6

Discreete Linux

- Entwickelt, um vor Überwachung zu schützen

- Sehr effektiv gegen alle Arten von Spyware

- Im Moment noch in der Beta-Phase

Dieses Programm ist ziemlich selbsterklärend. Wie der Name schon verrät, geht es bei dieser Distro um Diskretion und Privatsphäre. Auch wenn der Name wie ein Tippfehler aussieht, ist er eigentlich eine Kombination aus zwei Begriffen – diskret und diskret (losgelöst, getrennt). Das Betriebssystem ist eine Fortsetzung des Ubuntu Privacy Remix-Projekts, allerdings basiert die aktuelle Version auf Debian. Discreete wurde speziell entwickelt, um sensible Daten vor Überwachungsangriffen zu schützen, insbesondere vor solchen, die von Regierungsorganisationen ausgehen.

Das Ziel hinter dem Projekt war es, eine isolierte lokale Arbeitsumgebung zu schaffen, auf die weder Trojaner noch andere Arten von Spyware zugreifen können. Discreete verwendet eine einfache, aber effektive Methode, um dieses Ziel zu erreichen: Alle Ein- und Ausgänge des Systems werden geschlossen. Für den Fall, dass bösartige Software doch einmal eindringen sollte, verfügt die Distribution über verschiedene Systeme, die sie isolieren und ihre Ausbreitung auf andere Teile des Systems verhindern können. Um die Sicherheit noch weiter zu erhöhen, ist Discreete eine reine Live-Distribution, was bedeutet, dass man sie nicht auf dem eigenen Rechner installieren könnte, selbst wenn man es wollte.

Die Tatsache, dass Discreete nicht lokal installiert werden kann, könnte von einigen als Nachteil angesehen werden, andererseits wurde die Distro mit einem ganz bestimmten Zweck im Hinterkopf entwickelt. Die Distro ist für Journalisten, Whistleblower, Menschenrechtsaktivisten, politische Aktivisten und alle anderen gedacht, die zum Ziel staatlicher Überwachung werden könnten. Wenn Sie glauben, dass Ihre Regierung Sie ausspionieren könnte, könnte diese Distribution die Lösung sein. Aber auch wenn Sie das nicht glauben, ist Discreete aufgrund seiner soliden Datenschutzfunktionen einen Blick wert. Bedenken Sie jedoch, dass Discreete sich noch in der Beta-Phase befindet, so dass es zu diesem Zeitpunkt noch nicht völlig sicher ist.

Mindest-Systemanforderungen:

- i386 CPU oder besser

- 1GB RAM

- 2GB Live-Speicher

Letzte stabile Version: Noch im Beta-Stadium

Linux Kodachi

- Sehr benutzerfreundlich im Vergleich zu anderen Distros

- Gute Auswahl an vorinstallierten Sicherheitsanwendungen

- Verwendet RAM statt Festplattenspeicher für die temporäre Datenspeicherung

Die meisten der derzeit erhältlichen sicheren Linux-Distros können ziemlich kompliziert sein, da sie in erster Linie für fortgeschrittene Benutzer gedacht sind. Glücklicherweise gibt es ein paar Ausnahmen wie Kodachi, die versuchen, für jeden zugänglich zu sein. Schließlich brauchen auch normale Benutzer ihre Privatsphäre. Kodachi wurde mit Blick auf die Benutzerfreundlichkeit entwickelt und wird mit allen Tools und Anwendungen geliefert, die Sie von einem herkömmlichen Betriebssystem erwarten würden. Dazu kommen natürlich noch viele sicherheitsrelevante Dienstprogramme.

Linux Kodachi funktioniert ähnlich wie Tails in dem Sinne, dass es wichtige Daten vorübergehend im RAM statt auf der Festplatte speichert. Das hat mehrere Vorteile, aber der wahrscheinlich wichtigste ist, dass alle Spuren Ihrer Aktivitäten verschwinden, sobald Sie Ihren Computer ausschalten oder die Distribution schließen. Kodachi kann von einem Live-USB-Laufwerk gebootet werden, so dass Sie jederzeit schnell auf die Distro zugreifen können. Die Distro ist klein genug, um auch auf einer DVD oder SD-Karte gespeichert zu werden, aber es ist wahrscheinlich sowieso besser, sie auf einen USB-Stick zu brennen, weil sie dann leichter zu verschlüsseln ist.

Es gibt eine ganze Reihe von Sicherheitstools, mit denen Sie spielen können, wenn Sie sich für diese Distro entscheiden, darunter Riot, VeraCrypt, Wire, Stacer, KeyPassXC und viele mehr. Darüber hinaus finden Sie auch eine Menge anderer Anwendungen, die auf traditionellen Betriebssystemen zu finden sind, wie FileZilla, Audacity oder Shutter. I2P und das Tor-Netzwerk sind ebenfalls enthalten, zusammen mit einem VPN, einem sicheren Browser, kryptografischen Tools und verschiedenen anderen Dienstprogrammen. Linux Kodachi kann als Hybrid-Distribution betrachtet werden, da es sowohl auf Xubuntu als auch auf Debian basiert.

Mindestanforderungen an das System:

- 64-Bit-CPU

- 2GB RAM

- 4GB Speicherplatz (30GB für eine Vollinstallation)

Letzte stabile Version: 7.1

TENS (Trusted End Node Security)

- Entwickelt, um von einem Live-USB oder einer DVD gebootet zu werden

- Entwickelt von der US Air Force; genehmigt von der NSA

- Mäßige Systemanforderungen

Wir haben über einige Distros berichtet, die entwickelt wurden, um Regierungsbehörden daran zu hindern, die Benutzer auszuspionieren, aber manchmal funktionieren die Dinge auch andersherum. Oder so ähnlich. TENS ist eine sichere Linux-Distribution, die von der US-Luftwaffe entwickelt und von niemand anderem als der NSA genehmigt wurde. Manche Leute mögen diese Tatsache seltsam oder sogar ein wenig verdächtig finden, aber keine Sorge, die NSA wird es nicht benutzen, um Ihre Aktivitäten zu überwachen. Sie könnte es wahrscheinlich auch nicht, selbst wenn sie es wollte, denn TENS ist eine einfache Linux-Distribution, die von einem USB-Stick oder einer CD/DVD gebootet werden kann.

TENS erfordert keine Administratorrechte und wird mit einer anpassbaren Firewall geliefert. Sie müssen nichts auf Ihrem Computer installieren und alle Ihre Aktivitäten werden gelöscht, sobald Sie das Speichermedium entfernen. Eines der interessantesten Dinge an TENS ist, dass es die Anmeldung per Smart Card unterstützt. Mit dieser Option kann das Betriebssystem für den Zugriff auf CAC- und PIV-geschützte Websites der US-Regierung verwendet werden. Unnötig zu sagen, dass Sie das wahrscheinlich nicht tun wollen, wenn Sie nicht die nötige Berechtigung haben.

Es gibt einige verschiedene Versionen von TENS, die Sie herunterladen können, aber nicht alle sind für die Allgemeinheit gedacht. Die meisten Benutzer werden sich an die TENS-Public oder TENS-Public Deluxe Editionen halten wollen. Die beiden Versionen sind ziemlich ähnlich, aber die Deluxe-Version enthält einige zusätzliche Software, wie z.B. die LibreOffice Suite. Falls Sie für eine Regierungsorganisation arbeiten, sollten Sie sich TENS-Professional ansehen, eine robustere Version der Distribution, die mit einem leistungsstarken Verschlüsselungsassistenten und mehr Anpassungsoptionen ausgestattet ist.

Mindest-Systemanforderungen:

- Intel-basierte 64-Bit-CPU

- 1GB RAM

- 1GB Live-Speicher

Neueste stabile Version: 3.0.1

Subgraph OS

- Benutzt einen gehärteten Kernel, um die Sicherheit zu erhöhen

- Großartig für den Schutz gegen systemweite Angriffe

- Setzt stark auf das Tor-Netzwerk

Subgraph OS ist eine benutzerfreundliche und sichere Linux-Distro, die sich auf netzwerkbezogene Sicherheit konzentriert. Das Betriebssystem zeichnet sich auch dadurch aus, dass es Exploits, Malware-Angriffe und viele andere ähnliche Aktivitäten, die Ihrem System schaden könnten, stoppt. Subgraph OS ist mit einem Arsenal leistungsstarker Tools ausgestattet, die systemweite Angriffe stoppen und verhindern, dass sich Malware auf wichtige Anwendungen und Prozesse ausbreitet, falls es doch einmal jemandem gelingt, Ihr System zu infizieren.

Ähnlich wie Qubes OS führt Subgraph Anwendungen in isolierten Umgebungen innerhalb einer Eindämmungsschicht aus, die auf einem gehärteten Kernel sitzt. Der gehärtete Kernel wurde unter Verwendung modernster Sicherheitsverbesserungen erstellt und enthält eine Firewall, Metaproxy und Dateisystemverschlüsselung. Die Entwickler haben so wenige Funktionen wie möglich in den Kernel integriert, um die Angriffsfläche zu verringern. Was die Anwendungen angeht, so sind nicht viele vorinstalliert, aber Sie können mit den üblichen Anwendungen wie einem Webbrowser, einem E-Mail-Client, einem Videoplayer, einem PDF-Betrachter, dem LibreOffice-Softwarepaket und mehr rechnen.

Wie die meisten anderen Distributionen, die wir in diesem Artikel behandelt haben, nutzt Subgraph OS das Tor-Netzwerk, um die Dinge noch sicherer zu machen. Standardmäßig müssen alle Anwendungen, die außerhalb des Systems kommunizieren, zuerst durch Tor gehen. Es gibt jedoch einige Ausnahmen, z. B. wenn man versucht, auf ein öffentliches Wi-Fi-Netzwerk zuzugreifen. Bei Bedarf können Benutzer Anwendungen manuell auf eine weiße Liste setzen und zusätzliche Ausnahmen erstellen. Bevor du die Distribution herunterlädst, solltest du bedenken, dass sich Subgraph OS im Moment in der Alpha-Phase der Entwicklung befindet, was bedeutet, dass du sehr wahrscheinlich auf bestimmte Stabilitätsprobleme stoßen wirst.

Mindest-Systemanforderungen:

- X86_64 CPU

- 1GB RAM

- 3GB Speicherplatz

Letzte stabile Version: Noch in Alpha

Abschließende Gedanken

Linux wurde konzipiert, um sicherer als andere Betriebssysteme zu sein, eine Tatsache, die sofort offensichtlich wird, unabhängig davon, welche Distro Sie verwenden. Aber wie es bei solchen Dingen oft der Fall ist, sind einige Linux-Distributionen viel sicherer als andere. Selbst bei Distributionen, die speziell für die Sicherheit entwickelt wurden, gibt es unterschiedliche Zuverlässigkeitsgrade. So sind beispielsweise sichere Allzweck-Distributionen möglicherweise nicht so gut gegen Spyware oder Malware geschützt wie Distributionen, die sich ausschließlich auf diese Bereiche konzentrieren.

Ein wichtiger Aspekt, den man bei sicheren Linux-Distributionen immer im Auge behalten sollte, ist die Benutzerfreundlichkeit. Oder besser gesagt, das Fehlen einer solchen. Da diese Art von Distributionen in der Regel für Cybersecurity-Experten und White-Hat-Hacker entwickelt werden, haben sie in der Regel eine steilere Lernkurve als herkömmliche Betriebssysteme. Aber wenn Sie es schaffen, sich mit einer dieser Distributionen zurechtzufinden, müssen Sie sich wahrscheinlich nie wieder Sorgen um die Sicherheit Ihres Computers machen.