NosičEdit

Nosič je signál, proud nebo datový soubor, do kterého se jemnými úpravami ukryjí skrytá data. Příkladem jsou zvukové soubory, obrazové soubory, dokumenty a spustitelné soubory. V praxi by měl nosič vypadat a fungovat stejně jako původní neupravený nosič a měl by se každému, kdo jej kontroluje, jevit jako neškodný.

Některé vlastnosti mohou vzbudit podezření, že soubor nese skrytá data:

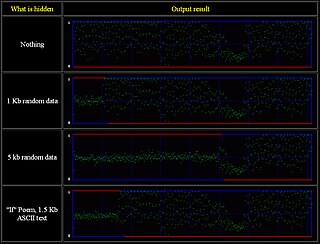

- Jsou-li skrytá data vzhledem k obsahu nosiče velká, jako například prázdný dokument o velikosti megabajtu.

- Používání zastaralých formátů nebo špatně podporovaných rozšíření, která narušují běžně používané nástroje.

Jedná se o kryptografický požadavek, aby nosič (např. fotografie) byl originál, nikoliv kopie něčeho veřejně dostupného (např. fotka), stažený). Je to proto, že veřejně dostupná zdrojová data by mohla být porovnávána s verzí s vloženou skrytou zprávou.

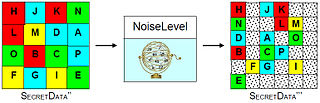

Slabším požadavkem je, aby vložená zpráva nezměnila statistiky nosiče (nebo jiné metriky) tak, aby byla přítomnost zprávy zjistitelná. Například pokud mají nejméně významné bity červeného kamerového pixelového kanálu obrazu Gaussovo rozdělení dané konstantním barevným polem, jednoduchá obrazová steganografie, která vytváří náhodné rozdělení těchto bitů, by mohla umožnit rozlišení stego obrazů od nezměněných.

Veliký objem moderních (cca 2014) a nesmyslných médií s vysokou propustností (např, youtube.com, bittorrentové zdroje. eBay, Facebook, spam atd.) poskytuje dostatek příležitostí pro skrytou komunikaci.

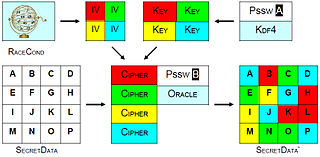

ChainEdit

Skrytá data mohou být rozdělena mezi sadu souborů, čímž vznikne řetězec nosičů, který má tu vlastnost, že všechny nosiče musí být k dispozici, nezměněné a zpracované ve správném pořadí, aby bylo možné získat skrytá data. Této dodatečné bezpečnostní funkce se obvykle dosahuje:

- použitím jiného inicializačního vektoru pro každý nosič a jeho uložením uvnitř zpracovaných nosičů -> CryptedIVn = Crypt( IVn, CryptedIVn-1 )

- použitím jiného kryptografického algoritmu pro každý nosič a jeho výběrem pomocí ekviprobabilistického algoritmu závislého na řádu řetězce

Robustnost a kryptografieEdit

Steganografické nástroje mají za cíl zajistit robustnost vůči moderním forenzním metodám, jako je statistická steganalýza. Takové robustnosti lze dosáhnout vyváženou kombinací:

- procesu proudové kryptografie;

- procesu bělení dat;

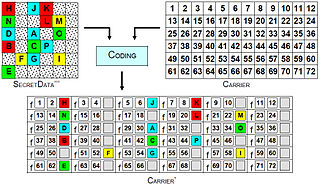

- procesu kódování.

Pokud jsou data odhalena, kryptografie také pomáhá minimalizovat vzniklé škody, protože nejsou odhalena data, ale pouze skutečnost, že bylo přeneseno tajemství. Odesílatel může být po odhalení nucen data dešifrovat, ale lze využít popíratelné šifrování, aby dešifrovaná data vypadala neškodně.

Silný steganografický software spoléhá na vícevrstvou architekturu s hlubokým a zdokumentovaným procesem obfuskace.

Nosný engineUpravit

Nosný engine je jádrem každého steganografického nástroje. Různé formáty souborů se upravují různými způsoby tak, aby do nich bylo možné skrytě vložit skrytá data. Mezi algoritmy zpracování patří:

- Injekce (podezřelá kvůli nárůstu velikosti souboru nesouvisejícího s obsahem)

- Generace (podezřelá kvůli sledovatelnosti vygenerovaných nosičů)

- Záměna pomocných dat a metadat

- LSB nebo adaptivní záměna

- Manipulace s frekvenčním prostorem

.