- O que é PCAP?

- Por que eu preciso usar PCAP?

- Como funciona um farejador de pacotes?

- Usando Wireshark para captura e análise de arquivos PCAP

- Versões do PCAP

- Vantagens da Captura de Pacotes e PCAP

- Desvantagens da captura de pacotes e PCAP

- Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

- Proprietary Packet Analysis Tool Example

- SolarWinds Network Performance Monitor (FREE TRIAL)

- PCAP File Analysis: Catching Attacks in Network Traffic

- FAQs de Captura de Arquivos PCAP

- Quantos arquivos eu recebo por dia para uma assinatura PCAP?

- Qual é o nível de precisão para a marcação de tempo no PCAP?

- Como funciona a Libpcap?

- O que é um wrapper libpcap e como ele se relaciona com o PCAP?

O que é PCAP?

Packet Capture ou PCAP (também conhecido como libpcap) é uma interface de programação de aplicativos (API) que captura dados de pacotes de rede ao vivo das Camadas 2-7 do modelo OSI. Analisadores de rede como o Wireshark criam arquivos .pcap para coletar e gravar dados de pacotes de uma rede. PCAP vem em vários formatos incluindo Libpcap, WinPcap e PCAPng.

Estes arquivos PCAP podem ser usados para visualizar pacotes de rede TCP/IP e UDP. Se você quiser registrar o tráfego de rede, então você precisa criar um arquivo .pcap. Você pode criar um arquivo .pcap usando um analisador de rede ou uma ferramenta de checagem de pacotes como Wireshark ou tcpdump. Neste artigo, vamos ver o que é PCAP, e como ele funciona.

Por que eu preciso usar PCAP?

PCAP é um recurso valioso para análise de arquivos e para monitorar o tráfego da sua rede. Ferramentas de coleta de pacotes como Wireshark permitem que você colete o tráfego de rede e o traduza para um formato legível por humanos. Há muitas razões pelas quais o PCAP é usado para monitorar redes. Algumas das mais comuns incluem monitorar o uso da largura de banda, identificar servidores DHCP desonestos, detectar malware, resolução DNS e resposta a incidentes.

Para administradores de rede e pesquisadores de segurança, a análise de arquivos de pacotes é uma boa maneira de detectar intrusões na rede e outras atividades suspeitas. Por exemplo, se uma fonte está enviando muito tráfego malicioso para a rede, você pode identificar isso no agente de software e então tomar medidas para remediar o ataque.

Como funciona um farejador de pacotes?

Para capturar arquivos PCAP, você precisa usar um farejador de pacotes. Um sniffer de pacotes captura pacotes e os apresenta de uma maneira fácil de entender. Ao usar um sniffer PCAP, a primeira coisa que você precisa fazer é identificar em que interface você quer fazer o sniffer. Se você estiver em um dispositivo Linux, estes podem ser eth0 ou wlan0. Você pode selecionar uma interface com o comando ifconfig.

Após você saber qual interface você deseja sniff então você pode escolher que tipo de tráfego você quer monitorar. Por exemplo, se você só quer monitorar pacotes TCP/IP, então você pode criar regras para fazer isso. Muitas ferramentas oferecem filtros que permitem controlar o tráfego que você coleta.

Usando Wireshark para captura e análise de arquivos PCAP

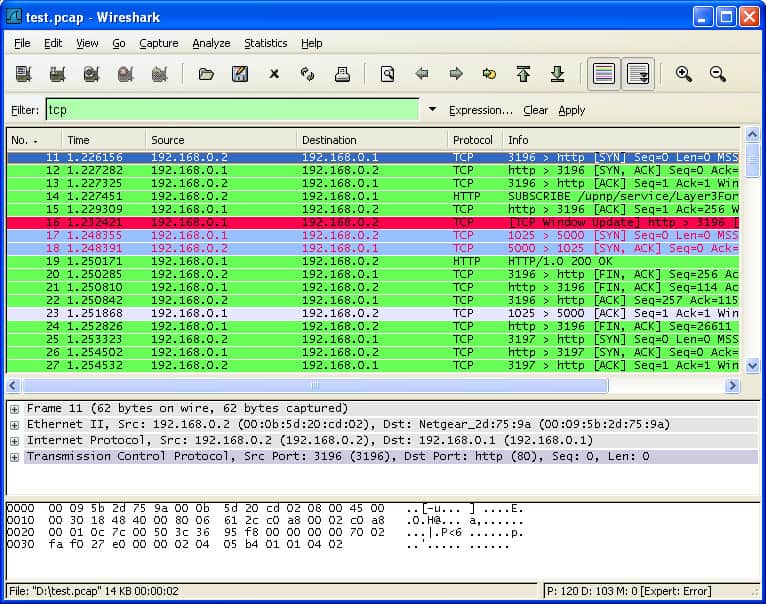

Por exemplo, o Wireshark permite que você filtre o tipo de tráfego que você vê com filtros de captura e filtros de exibição. Os filtros de captura permitem-lhe filtrar o tráfego que capta e os filtros de visualização permitem-lhe filtrar o tráfego que vê. Por exemplo, você pode filtrar protocolos de rede, fluxos ou hosts.

Após você ter coletado o tráfego filtrado, você pode começar a procurar por problemas de desempenho. Para análises mais direcionadas, você também pode filtrar com base nas portas de origem e de destino para testar determinados elementos da rede. Todas as informações dos pacotes capturados podem então ser usadas para solucionar problemas de desempenho da rede.

Versões do PCAP

Como mencionado acima, existem muitos tipos diferentes de arquivos PCAP, incluindo:

- Libpcap

- WinPcap

- PCAPng

- Npcap

Cada versão tem seus próprios casos de uso e diferentes tipos de ferramentas de monitoramento de rede suportam diferentes formas de arquivos PCAP. Por exemplo, a Libpcap é uma biblioteca open-source c/C++ portátil projetada para usuários de Linux e Mac OS. A Libpcap permite aos administradores capturar e filtrar pacotes. Ferramentas de checagem de pacotes como o tcpdump usam o formato Libpcap.

Para usuários Windows, existe o formato WinPcap. WinPcap é outra biblioteca portátil de captura de pacotes projetada para dispositivos Windows. WinpCap também pode capturar e filtrar pacotes coletados da rede. Ferramentas como Wireshark, Nmap e Snort usam o WinPCap para monitorar dispositivos, mas o protocolo em si foi descontinuado.

Pcapng ou .pcap Next Generation Capture File Format é uma versão mais avançada do PCAP que vem por padrão com o Wireshark. O Pcapng pode capturar e armazenar dados. O tipo de dados que o Pcapng coleta inclui precisão de timestamp estendida, comentários do usuário e estatísticas de captura para fornecer ao usuário informações adicionais.

Ferramentas como o Wireshark estão usando arquivos PCAPng porque ele pode gravar mais informações do que o PCAP. Entretanto, o problema com o PCAPng é que ele não é compatível com tantas ferramentas quanto o PCAP.

Npcap é uma biblioteca portátil de checagem de pacotes para Windows produzida pelo Nmap, um dos mais conhecidos fornecedores de checagem de pacotes. A biblioteca é mais rápida e segura do que o WinpCap. O Npcap tem suporte para Windows 10 e injeção de captura de pacotes loopback para que você possa enviar e cheirar pacotes de loopback. Npcap também é suportado por Wireshark.

Vantagens da Captura de Pacotes e PCAP

A maior vantagem da captura de pacotes é que ela garante visibilidade. Você pode usar os dados do pacote para identificar a causa raiz dos problemas na rede. Você pode monitorar as fontes de tráfego e identificar os dados de uso de aplicativos e dispositivos. Os dados PCAP fornecem as informações em tempo real que você precisa para encontrar e resolver problemas de desempenho para manter a rede funcionando após um evento de segurança.

Por exemplo, você pode identificar onde um pedaço de malware violou a rede, rastreando o fluxo de tráfego malicioso e outras comunicações maliciosas. Sem o PCAP e uma ferramenta de captura de pacotes, seria mais difícil rastrear pacotes e gerenciar riscos de segurança.

Como um formato de arquivo simples, o PCAP tem a vantagem de ser compatível com praticamente qualquer programa de checagem de pacotes que você possa pensar, com uma gama de versões para Windows, Linux e Mac OS. A captura de pacotes pode ser implantada em quase qualquer ambiente.

Desvantagens da captura de pacotes e PCAP

Embora a captura de pacotes seja uma técnica de monitoramento valiosa, ela tem suas limitações. A análise de pacotes permite que você monitore o tráfego da rede, mas não monitora tudo. Muitos ciberataques não são lançados através do tráfego de rede, então você precisa ter outras medidas de segurança em vigor.

Por exemplo, alguns atacantes usam USBs e outros ataques baseados em hardware. Consequentemente, a análise de arquivos PCAP deve fazer parte da sua estratégia de segurança de rede, mas não deve ser a sua única linha de defesa.

Outro obstáculo significativo para a captura de pacotes é a criptografia. Muitos ciberataqueiros usam comunicações criptografadas para lançar ataques em redes. A criptografia impede que seu sniffer de pacotes seja capaz de acessar dados de tráfego e identificar ataques. Isso significa que os ataques criptografados passarão despercebidos se você estiver confiando no PCAP.

Existe também um problema com o local onde o sniffer de pacotes está localizado. Se um sniffer de pacotes for colocado na borda da rede, isso limitará a quantidade de visibilidade que o usuário tem. Por exemplo, o usuário pode não detectar o início de um ataque DDoS ou de um surto de malware. Além disso, mesmo que você esteja coletando dados no centro da rede, é importante ter certeza de que você está coletando conversas inteiras ao invés de dados resumidos.

Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

Wireshark é o analisador de tráfego mais popular do mundo. O Wireshark usa arquivos .pcap para gravar dados de pacotes que foram puxados de uma varredura de rede. Os dados do pacote são gravados em arquivos com a extensão .pcap e podem ser usados para encontrar problemas de desempenho e ciberataques na rede.

Em outras palavras, o arquivo PCAP cria um registro de dados de rede que você pode visualizar através do Wireshark. Você pode então avaliar o status da rede e identificar se há algum problema de serviço que você precisa responder.

É importante notar que o Wireshark não é a única ferramenta que pode abrir arquivos .pcap. Outras alternativas amplamente utilizadas incluem tcpdump e WinDump, ferramentas de monitoramento de rede que também usam PCAP para levar uma lupa ao desempenho da rede.

Proprietary Packet Analysis Tool Example

SolarWinds Network Performance Monitor (FREE TRIAL)

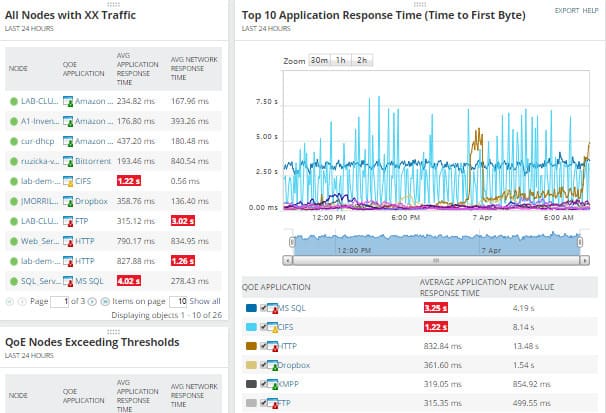

SolarWinds Network Performance Monitor é um exemplo de uma ferramenta de monitoramento de rede que pode capturar dados PCAP. Você pode instalar o software em um dispositivo e depois monitorar os pacotes de dados puxados de toda a rede. Os dados do pacote permitirão medir o tempo de resposta da rede e diagnosticar ataques.

O usuário pode visualizar os dados do pacote através do painel de qualidade da experiência, incluindo um resumo do desempenho da rede. Exibições gráficas facilitam a identificação de picos no tráfego da Internet ou tráfego malicioso que pode indicar um ataque cibernético.

O layout do programa também permite ao usuário diferenciar aplicativos pela quantidade de tráfego que eles estão processando. Fatores como o Tempo Médio de Resposta da Rede, Tempo Médio de Resposta da Aplicação, Volume Total de Dados e Número Total de Transações ajudam o usuário a se manter atualizado com as mudanças na rede à medida que elas ocorrem ao vivo. Há também uma avaliação gratuita de 30 dias disponível para download.

SolarWinds Network Performance Monitor Download 30 dias de avaliação gratuita

PCAP File Analysis: Catching Attacks in Network Traffic

Packet sniffing é uma obrigação para qualquer organização que tenha uma rede. Os arquivos PCAP são um daqueles recursos que os administradores de rede podem usar para levar um microscópio ao desempenho e descobrir ataques. Capturar pacotes não só ajudará a chegar ao fundo da causa raiz dos ataques, mas também ajudará a resolver problemas de desempenho lento.

Fonte aberto de ferramentas de captura de pacotes como Wireshark e tcpdump dão aos administradores de rede as ferramentas para remediar o mau desempenho da rede sem gastar uma fortuna. Há também uma gama de ferramentas proprietárias para empresas que querem uma experiência mais avançada em análise de pacotes.

Por meio do poder dos arquivos PCAP, um usuário pode entrar em um sniffer de pacotes para coletar dados de tráfego e ver onde os recursos da rede são consumidos. Usando os filtros certos também tornará muito mais fácil eliminar o ruído branco e aprimorar os dados mais significativos.

FAQs de Captura de Arquivos PCAP

Quantos arquivos eu recebo por dia para uma assinatura PCAP?

PCAP não é um serviço de assinatura. A maioria das ferramentas PCAP lançam as capturas de pacotes sob demanda, no entanto, é possível iniciar e terminar uma sessão de captura através de um script. O grande problema com o PCAP não é quantos arquivos você obtém, mas o tamanho desses arquivos – deixar uma sessão de captura de tráfego rodar por mais de um breve período resulta em quantidades muito, muito grandes de dados armazenados.

Qual é o nível de precisão para a marcação de tempo no PCAP?

O padrão PCAP é capaz de expressar tempo até nanossegundos – um milionésimo de segundo. Todos os timestamps expressam um offset desde 1 de janeiro de 1970, 00:00:00 UTC.

Como funciona a Libpcap?

Libcap é uma API, o que significa que ela pode ser controlada por outros programas. Ela fornece uma série de serviços que permitem a captura de pacotes de rede. A Libpcap é escrita para operar em sistemas tipo Unix e Unix, que inclui Linux e macOS. Ele lê todos os pacotes na interface de rede do seu dispositivo host. O NIC precisa ser colocado em “modo promíscuo” para que isto seja eficaz. Isso desliga o filtro que reduz a atividade do NIC para apenas ler em pacotes endereçados a ele, assim toda a circulação de pacotes na rede será processada.

O que é um wrapper libpcap e como ele se relaciona com o PCAP?

Libpcap é escrito em C. Ele implementa o PCAP e fornece uma biblioteca de chamadas de função que outros programas podem usar a fim de invocar o código do programa contido dentro de cada função na biblioteca. Nem todas as linguagens de programação são compatíveis com as construções usadas para chamar uma função Libpcap. Um wrapper é apenas uma estrutura de funções nativas da linguagem que existe apenas para chamar uma função Libpcap. Seu propósito é interpretar estruturas de dados para disponibilizar as chamadas de função C para a linguagem de programação incompatível. Wrappers não são fornecidos pela biblioteca libpcap.