- Mikä on PCAP?

- Miksi tarvitsen PCAP:tä?

- Miten pakettinuuskija toimii?

- Wiresharkin käyttäminen PCAP-tiedostojen kaappaamiseen ja analysointiin

- PCAP:n versiot

- Pakettikaappauksen ja PCAP:n edut

- Pakettikaappauksen ja PCAP:n haitat

- Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

- Esimerkki omasta pakettianalyysityökalusta

- SolarWinds Network Performance Monitor (ILMAINEN KOKeiluversio)

- PCAP File Analysis: Catching Attacks in Network Traffic

- PCAP-tiedostojen kaappaus usein kysytyt kysymykset

- Miten monta tiedostoa saan päivässä PCAP-tilauksella?

- Mikä on PCAP:n aikaleimauksen tarkkuustaso?

- Miten Libpcap toimii?

- Mikä on libpcap wrapper ja miten se liittyy PCAP:iin?

Mikä on PCAP?

Pakettikaappaus eli PCAP (tunnetaan myös nimellä libpcap) on sovellusohjelmointirajapinta (API), joka kaappaa verkon pakettidataa reaaliaikaisena verkkopakettitiedostona OSI-mallin kerroksista 2-7. Wiresharkin kaltaiset verkkoanalysaattorit luovat .pcap-tiedostoja kerätäkseen ja tallentaakseen pakettidataa verkosta. PCAP-tiedostoja on useita eri formaatteja, kuten Libpcap, WinPcap ja PCAPng.

Näillä PCAP-tiedostoilla voidaan tarkastella TCP/IP- ja UDP-verkkopaketteja. Jos haluat tallentaa verkkoliikennettä, sinun on luotava .pcap-tiedosto. Voit luoda .pcap-tiedoston käyttämällä verkkoanalysaattoria tai pakettien haistelutyökalua, kuten Wiresharkia tai tcpdumpia. Tässä artikkelissa tarkastelemme, mikä PCAP on ja miten se toimii.

Miksi tarvitsen PCAP:tä?

PCAP on arvokas resurssi tiedostojen analysointiin ja verkkoliikenteen seurantaan. Wiresharkin kaltaisten pakettienkeruutyökalujen avulla voit kerätä verkkoliikennettä ja kääntää sen ihmisen luettavaan muotoon. On monia syitä, miksi PCAP:tä käytetään verkkojen seurantaan. Joitakin yleisimpiä ovat kaistanleveyden käytön valvonta, rogue DHCP-palvelimien tunnistaminen, haittaohjelmien havaitseminen, DNS-ratkaisu ja häiriötilanteisiin reagoiminen.

Verkon ylläpitäjille ja tietoturvatutkijoille pakettitiedostojen analyysi on hyvä tapa havaita verkkoon tunkeutuminen ja muu epäilyttävä toiminta. Jos esimerkiksi jokin lähde lähettää verkkoon paljon haitallista liikennettä, voit tunnistaa sen ohjelmistoagentilla ja ryhtyä sitten toimiin hyökkäyksen korjaamiseksi.

Miten pakettinuuskija toimii?

Pakettitiedostojen kaappaamiseen tarvitaan pakettinuusijaa. Packet sniffer kaappaa paketteja ja esittää ne helposti ymmärrettävässä muodossa. Kun käytät PCAP-haistelijaa, sinun on ensimmäiseksi määritettävä, mitä rajapintaa haluat haistella. Jos käytät Linux-laitetta, nämä voivat olla eth0 tai wlan0. Voit valita rajapinnan ifconfig-komennolla.

Kun tiedät, mitä rajapintaa haluat nuuskia, voit valita, minkä tyyppistä liikennettä haluat seurata. Jos esimerkiksi haluat valvoa vain TCP/IP-paketteja, voit luoda tätä varten sääntöjä. Monet työkalut tarjoavat suodattimia, joiden avulla voit hallita kerättävää liikennettä.

Wiresharkin käyttäminen PCAP-tiedostojen kaappaamiseen ja analysointiin

Viresharkilla voit esimerkiksi suodattaa näkemäsi liikennetyypin kaappaus- ja näyttösuodattimien avulla. Kaappaussuodattimien avulla voit suodattaa, mitä liikennettä kaappaat, ja näyttösuodattimien avulla voit suodattaa, mitä liikennettä näet. Voit esimerkiksi suodattaa verkkoprotokollia, verkkovirtoja tai isäntiä.

Kun olet kerännyt suodatetun liikenteen, voit alkaa etsiä suorituskykyongelmia. Kohdennetumpaa analyysia varten voit myös suodattaa lähde- ja kohdeporttien perusteella testataksesi tiettyjä verkkoelementtejä. Kaikkia kaapattuja pakettitietoja voidaan sitten käyttää verkon suorituskykyongelmien vianmääritykseen.

PCAP:n versiot

Kuten edellä mainittiin, PCAP-tiedostoja on monenlaisia, kuten:

- Libpcap

- WinPcap

- PCAPng

- Npcap

Kullakin versiolla on omat käyttötapauksensa, ja erityyppiset verkonvalvontatyökalut tukevat erityyppisiä PCAP-tiedostoja. Esimerkiksi Libpcap on kannettava avoimen lähdekoodin c/C++-kirjasto, joka on suunniteltu Linux- ja Mac OS -käyttäjille. Libpcapin avulla ylläpitäjät voivat kaapata ja suodattaa paketteja. Pakettien haistelutyökalut, kuten tcpdump, käyttävät Libpcap-muotoa.

Windows-käyttäjille on olemassa WinPcap-muoto. WinPcap on toinen Windows-laitteille suunniteltu siirrettävä pakettikaappauskirjasto. WinpCap voi myös kaapata ja suodattaa verkosta kerättyjä paketteja. Työkalut, kuten Wireshark, Nmap ja Snort, käyttävät WinPCapia laitteiden tarkkailuun, mutta itse protokollaa ei enää käytetä.

Pcapng tai .pcap Next Generation Capture File Format on kehittyneempi versio PCAP:stä, joka tulee oletuksena Wiresharkin mukana. Pcapng voi kaapata ja tallentaa tietoja. Tietotyyppiin, jota pcapng kerää, kuuluvat laajennettu aikaleimojen tarkkuus, käyttäjän kommentit ja kaappaustilastot, jotka antavat käyttäjälle lisätietoja.

Työkalut, kuten Wireshark, käyttävät PCAPng-tiedostoja, koska se pystyy tallentamaan enemmän tietoa kuin PCAP. PCAPng:n ongelmana on kuitenkin se, että se ei ole yhteensopiva yhtä monien työkalujen kanssa kuin PCAP.

Npcap on Nmapin, yhden tunnetuimman pakettien haistelun toimittajan, tuottama siirrettävä pakettien haistelun kirjasto Windowsille. Kirjasto on nopeampi ja turvallisempi kuin WinpCap. Npcapissa on tuki Windows 10:lle ja loopback-pakettikaappausinjektiolle, joten voit lähettää ja nuuskia loopback-paketteja. Npcapia tukee myös Wireshark.

Pakettikaappauksen ja PCAP:n edut

Pakettikaappauksen suurin etu on, että se antaa näkyvyyttä. Voit käyttää pakettitietoja verkko-ongelmien perimmäisen syyn selvittämiseen. Voit seurata liikenteen lähteitä ja tunnistaa sovellusten ja laitteiden käyttötiedot. PCAP-datan avulla saat reaaliaikaista tietoa, jota tarvitset suorituskykyongelmien löytämiseen ja ratkaisemiseen, jotta verkko pysyy toimintakykyisenä tietoturvatapahtuman jälkeen.

Voit esimerkiksi tunnistaa, mistä haittaohjelma tunkeutui verkkoon, seuraamalla haitallisen liikenteen ja muun haitallisen viestinnän kulkua. Ilman PCAP:tä ja pakettien kaappaustyökalua pakettien seuraaminen ja tietoturvariskien hallinta olisi vaikeampaa.

Yksinkertaisena tiedostomuotona PCAP:n etuna on se, että se on yhteensopiva melkein minkä tahansa pakettien haisteluohjelman kanssa, ja siitä on useita versioita Windowsille, Linuxille ja Mac OS:lle. Pakettikaappaus voidaan ottaa käyttöön lähes missä tahansa ympäristössä.

Pakettikaappauksen ja PCAP:n haitat

Vaikka pakettikaappaus on arvokas valvontatekniikka, sillä on rajoituksensa. Pakettianalyysin avulla voit seurata verkkoliikennettä, mutta se ei valvo kaikkea. Monia verkkohyökkäyksiä ei käynnistetä verkkoliikenteen kautta, joten käytössäsi on oltava muita turvatoimia.

Jotkut hyökkääjät käyttävät esimerkiksi USB-laitteita ja muita laitteistopohjaisia hyökkäyksiä. Näin ollen PCAP-tiedostojen analysoinnin pitäisi olla osa verkkoturvallisuusstrategiaasi, mutta sen ei pitäisi olla ainoa puolustuslinja.

Toinen merkittävä este pakettien kaappaamiselle on salaus. Monet verkkohyökkääjät käyttävät salattua viestintää käynnistääkseen hyökkäyksiä verkkoja vastaan. Salaus estää pakettien haistelijan pääsyn liikennetietoihin ja hyökkäysten tunnistamisen. Tämä tarkoittaa, että salatut hyökkäykset jäävät huomaamatta, jos luotat PCAP:hen.

Ongelmana on myös se, missä paketinhaistelija sijaitsee. Jos paketinhaistelija sijoitetaan verkon reunaan, se rajoittaa käyttäjän näkyvyyttä. Käyttäjä voi esimerkiksi olla huomaamatta DDoS-hyökkäyksen tai haittaohjelman puhkeamista. Lisäksi, vaikka tietoja kerättäisiinkin verkon keskeltä, on tärkeää varmistaa, että kerätään kokonaisia keskusteluja eikä yhteenvetotietoja.

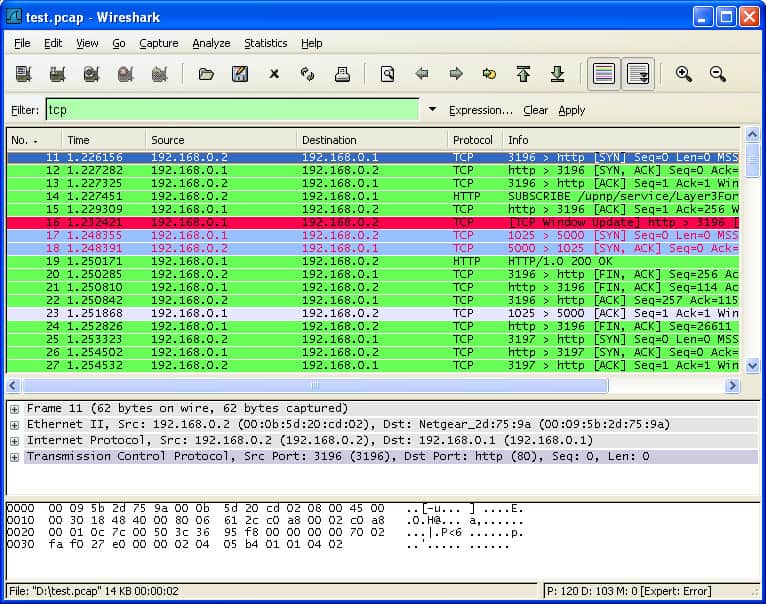

Open Source Packet Analysis Tool: How does Wireshark Use PCAP Files?

Wireshark on maailman suosituin liikenneanalysaattori. Wireshark käyttää .pcap-tiedostoja tallentaakseen pakettidataa, joka on vedetty verkkoskannauksesta. Pakettitiedot tallennetaan tiedostoihin, joilla on .pcap-tiedostopääte, ja niitä voidaan käyttää suorituskykyongelmien ja verkkohyökkäysten löytämiseen verkossa.

Pcap-tiedosto luo toisin sanoen tallenteen verkkotiedoista, joita voit tarkastella Wiresharkilla. Sen jälkeen voit arvioida verkon tilaa ja tunnistaa, onko olemassa palveluongelmia, joihin sinun on reagoitava.

On tärkeää huomata, että Wireshark ei ole ainoa työkalu, joka voi avata .pcap-tiedostoja. Muita laajalti käytettyjä vaihtoehtoja ovat tcpdump ja WinDump, verkonvalvontatyökalut, jotka myös käyttävät PCAP:n avulla suurennuslasia verkon suorituskykyyn.

Esimerkki omasta pakettianalyysityökalusta

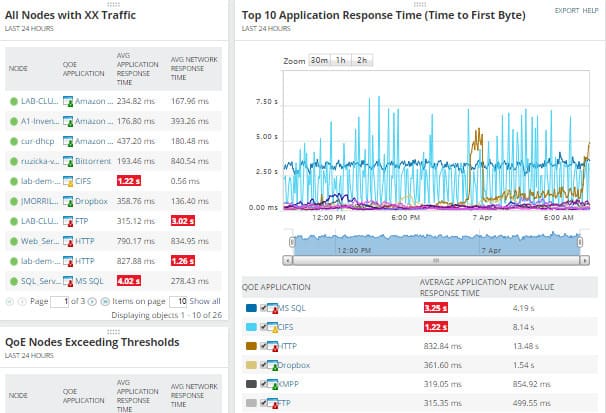

SolarWinds Network Performance Monitor (ILMAINEN KOKeiluversio)

SolarWinds Network Performance Monitor on esimerkki verkonvalvontatyökalusta, joka voi kaapata PCAP:n tietoja. Voit asentaa ohjelmiston laitteeseen ja seurata sitten koko verkosta vedettyjä pakettitietoja. Pakettidatan avulla voit mitata verkon vasteaikaa ja diagnosoida hyökkäyksiä.

Käyttäjä voi tarkastella pakettidataa Quality of Experience -kojelaudan kautta, mukaan lukien yhteenveto verkon suorituskyvystä. Graafisten näyttöjen avulla on helpompi paikantaa internet-liikenteen piikkejä tai haitallista liikennettä, jotka voivat viitata verkkohyökkäykseen.

Ohjelman ulkoasun avulla käyttäjä voi myös erotella sovelluksia niiden käsittelemän liikenteen määrän mukaan. Tekijät, kuten verkon keskimääräinen vasteaika, sovelluksen keskimääräinen vasteaika, kokonaisdatamäärä ja tapahtumien kokonaismäärä, auttavat käyttäjää pysymään ajan tasalla verkon muutoksista, kun ne tapahtuvat livenä. Ladattavissa on myös 30 päivän ilmainen kokeiluversio.

SolarWinds Network Performance Monitor Download 30-day FREE Trial

PCAP File Analysis: Catching Attacks in Network Traffic

Pakettien nuuskiminen on välttämätöntä kaikille organisaatioille, joilla on verkko. PCAP-tiedostot ovat yksi niistä resursseista, joiden avulla verkon ylläpitäjät voivat ottaa mikroskoopin suorituskykyyn ja havaita hyökkäyksiä. Pakettien kaappaaminen ei ainoastaan auta pääsemään hyökkäysten perimmäisten syiden jäljille, vaan se auttaa myös vianmäärityksessä hitaassa suorituskyvyssä.

Avoimen lähdekoodin pakettien kaappaustyökalut, kuten Wireshark ja tcpdump, antavat verkon ylläpitäjille työkalut, joiden avulla he voivat korjata verkon heikon suorituskyvyn kuluttamatta omaisuuksia. Yrityksille, jotka haluavat edistyneemmän pakettianalyysin, on tarjolla myös erilaisia omia työkaluja.

Pcap-tiedostojen avulla käyttäjä voi kirjautua pakettinuuskijaan, kerätä liikennetietoja ja nähdä, missä verkon resursseja kuluu. Käyttämällä oikeita suodattimia on myös paljon helpompi poistaa valkoinen kohina ja keskittyä merkittävimpiin tietoihin.

PCAP-tiedostojen kaappaus usein kysytyt kysymykset

Miten monta tiedostoa saan päivässä PCAP-tilauksella?

PCAP ei ole tilauspalvelu. Useimmat PCAP-työkalut käynnistävät pakettikaappaukset pyynnöstä, mutta kaappausistunto on mahdollista aloittaa ja lopettaa skriptin avulla. Suuri ongelma PCAP:n kanssa ei ole se, kuinka monta tiedostoa saat, vaan näiden tiedostojen koko – liikenteen kaappausistunnon antaminen jatkua pidempään kuin vain lyhyen aikaa johtaa hyvin, hyvin suuriin määriin tallennettua dataa.

Mikä on PCAP:n aikaleimauksen tarkkuustaso?

PCAP-standardi pystyy ilmaisemaan ajan nanosekunneille – sekunnin tuhannelle tuhannesmiljoonasosalle – asti. Kaikki aikaleimat ilmaisevat siirtymän 1. tammikuuta 1970, 00:00:00 UTC:stä lähtien.

Miten Libpcap toimii?

Libcap on sovellusrajapinta (API), mikä tarkoittaa, että sitä voidaan hallita muilla ohjelmilla. Se tarjoaa joukon palveluita, jotka mahdollistavat verkkopakettien kaappaamisen. Libpcap on kirjoitettu toimimaan Unixissa ja Unixin kaltaisissa järjestelmissä, joihin kuuluvat Linux ja macOS. Se lukee kaikki paketit isäntälaitteensa verkkoliitännän kautta. Verkkokortti on asetettava ”promiscuous mode” -tilaan, jotta se toimisi tehokkaasti. Tämä kytkee pois päältä suodattimen, joka vähentää verkkokortin toiminnan vain sille osoitettujen pakettien lukemiseen, joten kaikki verkossa kiertävät paketit käsitellään.

Mikä on libpcap wrapper ja miten se liittyy PCAP:iin?

Libpcap on kirjoitettu C-kielellä. Se toteuttaa PCAP:n ja tarjoaa kirjaston funktiokutsuja, joita muut ohjelmat voivat käyttää kutsuakseen kirjastossa olevien funktioiden sisältämää ohjelmakoodia. Kaikki ohjelmointikielet eivät ole yhteensopivia Libpcap-funktion kutsumiseen käytettävien rakenteiden kanssa. Wrapper on vain kielelle ominainen funktiorakenne, joka on olemassa vain Libpcap-funktion kutsumista varten. Sen tarkoituksena on tulkita tietorakenteita niin, että C-funktiokutsut ovat yhteensopimattoman ohjelmointikielen käytettävissä. Libpcap-kirjasto ei tarjoa wrappereita.